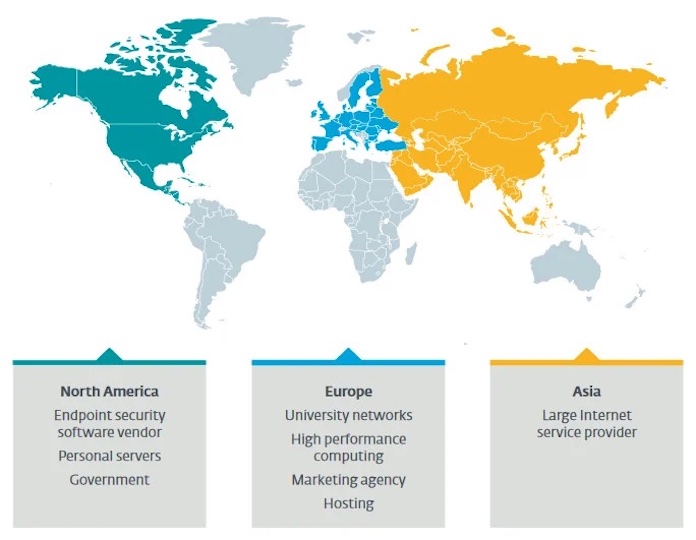

Malware detekovaný společností ESET a popsán v blogu Společnost v úterý se týká útoků na superpočítače používané mimo jiné významným asijským poskytovatelem internetových služeb (ISP), americkým poskytovatelem zabezpečení koncových bodů a řadou soukromých serverů.

Tým pro kybernetickou bezpečnost pojmenoval malware Kobalos po kobalos, malé stvoření v řecké mytologii, které je považováno za mimořádně škodlivé.

Kobalos je neobvyklý z mnoha důvodů. Kódová základna malwaru je malá, ale dostatečně sofistikovaná, aby ovlivnila přinejmenším operační systémy Linux, BSD a Solaris. ESET má podezření, že může být kompatibilní s útoky na počítače AIX a Microsoft Windows.

Ve spolupráci se skupinou pro počítačovou bezpečnost CERN si ESET uvědomil, že „unikátní multiplatformní“ malware cílí na clustery vysoce výkonných počítačů (HPC). V některých případech infekce se ukázalo, že malware „třetí strany“ zachycuje připojení k serveru SSH, aby ukradl přihlašovací údaje, které jsou pak použity k získání přístupu ke clusterům HPC a nasazení Kobalos.

Základ kódu Kobalos je malý, ale jeho dopad není vůbec žádný.

Kobalos je v podstatě zadní vrátka. Jakmile malware zasáhne superpočítač, kód se zavrtá do spustitelného souboru serveru OpenSSH a spustí zadní vrátka, pokud je volání uskutečněno přes konkrétní výstupní port TCP. Další možnosti fungují jako prostředníci pro tradiční připojení k příkazovému a řídicímu serveru (C2).

Kobalos poskytuje svým operátorům vzdálený přístup k souborovým systémům, umožňuje jim spouštět terminálové relace a funguje jako spojovací body k jiným serverům infikovaným malwarem. ESET tvrdí, že jedinečnou vlastností Kobalosu je jeho schopnost proměnit jakýkoli kompromitovaný server na C2 jediným příkazem.

"Nepodařilo se nám zjistit záměry operátorů Kobalos," komentoval ESET. „Sysadminové na napadených počítačích nezjistili žádný jiný malware, kromě krádeže přihlašovacích údajů SSH. Doufáme, že podrobnosti, které dnes odhalíme v naší nové publikaci, pomohou zvýšit povědomí o této hrozbě a odhalit její aktivitu.“

Přečtěte si také: