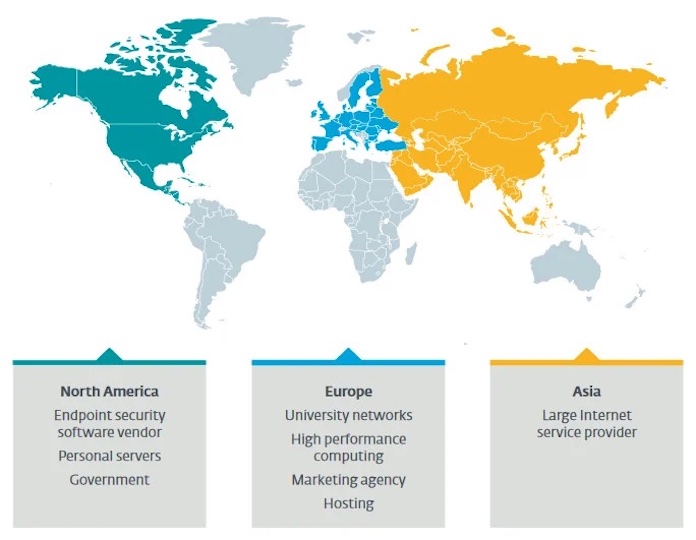

بدافزار توسط ESET شناسایی و شرح داده شد در وبلاگ این شرکت در روز سهشنبه، مربوط به حملات به ابررایانههای مورد استفاده توسط یک ارائهدهنده خدمات اینترنتی آسیایی (ISP)، یک ارائهدهنده امنیت نقطه پایانی ایالات متحده و تعدادی از سرورهای خصوصی، از جمله اهداف دیگر است.

تیم امنیت سایبری بدافزار Kobalos را به نام Kobalos نامگذاری کرد، موجودی کوچک در اساطیر یونانی که بهطور استثنایی مخرب در نظر گرفته میشود.

کوبالوس به دلایلی غیرعادی است. پایگاه کد این بدافزار کوچک است، اما به اندازه کافی پیچیده است که حداقل سیستم عامل لینوکس، BSD و Solaris را تحت تأثیر قرار دهد. ESET مشکوک است که ممکن است با حملات به ماشینهای AIX سازگار باشد Microsoft پنجره ها.

ESET با همکاری با گروه امنیت کامپیوتری CERN متوجه شد که یک بدافزار "متقابل پلتفرم منحصر به فرد" خوشه های محاسباتی با کارایی بالا (HPC) را هدف قرار می دهد. در برخی موارد آلودگی، معلوم میشود که بدافزار "شخص ثالث" اتصالات به سرور SSH را برای سرقت اعتبارنامهها رهگیری میکند، که سپس برای دسترسی به خوشههای HPC و استقرار Kobalos استفاده میشود.

پایه کد Kobalos کوچک است، اما تاثیر آن اصلاً نیست.

کوبالوس در اصل یک درب پشتی است. هنگامی که بدافزار به ابررایانه برخورد می کند، کد در سرور اجرایی OpenSSH نفوذ می کند و اگر تماس از طریق یک پورت خروجی TCP خاص انجام شود، یک درب پشتی راه اندازی می کند. گزینه های دیگر به عنوان واسطه برای اتصالات سنتی به سرور فرمان و کنترل (C2) عمل می کنند.

Kobalos به اپراتورهای خود دسترسی از راه دور به سیستم های فایل را می دهد، به آنها اجازه می دهد جلسات ترمینال را اجرا کنند و به عنوان نقاط اتصال به سرورهای دیگر آلوده به بدافزار عمل می کند. ESET ادعا می کند که ویژگی منحصر به فرد Kobalos توانایی آن در تبدیل هر سرور در معرض خطر به C2 با یک فرمان است.

ESET اظهار داشت: "ما نتوانستیم اهداف اپراتورهای Kobalos را تعیین کنیم." "هیچ بدافزار دیگری، به جز سرقت اعتبارنامه SSH، توسط sysadmin ها در ماشین های در معرض خطر شناسایی نشد. ما امیدواریم که جزئیاتی که امروز در نشریه جدید خود فاش می کنیم به افزایش آگاهی در مورد این تهدید و افشای فعالیت آن کمک کند."

همچنین بخوانید: