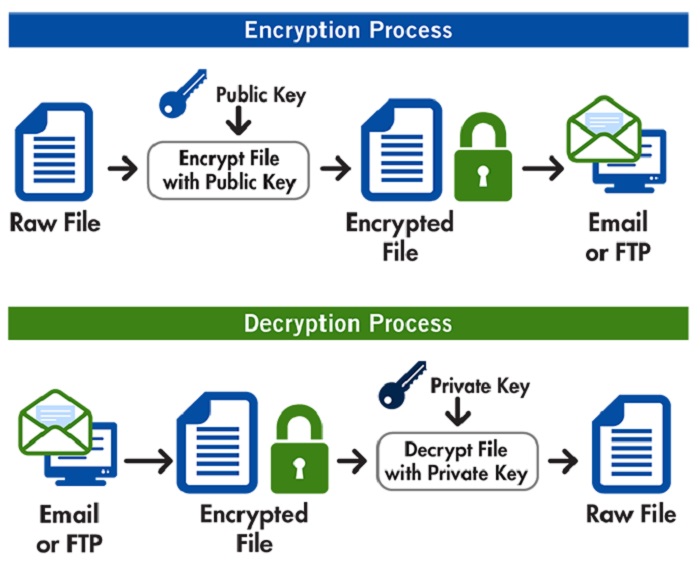

محققان امنیتی اروپایی آسیب پذیری های جدیدی را در پروتکل های رمزگذاری ایمیل کشف کرده اند. حمله هک انجام شده توسط محققان امکان جاسازی کدهای مخرب در ایمیل های رهگیری شده و دور زدن پروتکل رمزگذاری را فراهم می کند. این کد مخرب به هکرها اجازه می دهد تا تمام اطلاعات پیام های موجود در پوشه "Inbox" را به سرقت ببرند.

این آسیب پذیری بر دو مورد از رایج ترین پروتکل های رمزگذاری ایمیل، PGP و S/MIME تأثیر می گذارد. تمایل آسیبپذیری مستقیم به میزان اجرای حفاظت با کمک پروتکلها بستگی دارد. بسیاری از صندوق های پستی در حال حاضر آسیب پذیر هستند، از جمله Apple Mail، برنامه Mail برای iOS و موزیلا تاندربرد. قابل ذکر است، بسیاری از سیستم های احراز هویت پیام می توانند به طور موثر حمله را مسدود کنند.

همچنین بخوانید: شبیه ساز سیستم عامل کروم اکنون در دسترس است Android استودیو

اگر یک ایمیل رمزگذاری شده در حین انتقال رهگیری شود، مهاجم می تواند از آسیب پذیری ایمیل سوء استفاده کرده و کد HTML مخرب را به ایمیل اضافه کند. وقتی قربانی ایمیل را باز می کند، می توان از کد مخرب برای ارسال متن استفاده کرد.

همچنین بخوانید: شایعات در مورد جدید Huawei تماشای 2 (2018)

اکنون بسیاری از سرورهای سازمانی از رمزگذاری S/MIME استفاده میکنند، بنابراین آسیبپذیری خطر بزرگی را برای ارائهدهندگان خدمات ایمیل @ ایجاد میکند.

اما از نظر عملی، درس این است: چیزی به نام "آسیب پذیری نظری" وجود ندارد. آسیب پذیری های قابل بهره برداری و آسیب پذیری هایی وجود دارد که هنوز مورد سوء استفاده قرار نگرفته اند. ما باید سیستم هایی بسازیم که این را می شناسیم. 16/16

- متیو گرین (matthew_d_green) ممکن است 14، 2018

سباستین شینزل، استاد دانشگاه علوم کاربردی مونستر، این مشکل را در توییتر توضیح داد و هشدار داد که "در حال حاضر هیچ راهی برای رفع این آسیب پذیری وجود ندارد." پروفسور توصیه می کند که ارائه دهندگان خدمات رمزگذاری داده ها را با استفاده از PGP، S/MIME غیرفعال کنند و از سایرین استفاده کنند. بنیاد Electronic Frontier روش پروفسور را «معیار موقت و محافظهکارانه» مینامد تا زمانی که محققان بتوانند راهی برای رفع این آسیبپذیری بیابند.

منبع: theverge.com