Le piratage est devenu une partie intégrante de l'ère d'Internet. Le monde entier parle souvent de tels événements. Nous en parlerons également aujourd'hui.

Le monde dépend des technologies modernes, sans elles le fonctionnement des institutions étatiques, des infrastructures, des entreprises et des citoyens ordinaires serait souvent impossible. Cette dépendance a un côté négatif inhérent - les cybercriminels, qui nous soumettent tous constamment à des attaques de pirates. Malheureusement, ces attaques sont souvent assez efficaces et conduisent au vol de données personnelles, de secrets gouvernementaux et d'entreprise, et sont utilisées à des fins malveillantes telles que l'espionnage, le chantage, les raids, l'extorsion, etc.

Dans l'histoire des réseaux informatiques et d'Internet, il y a eu de nombreux cas d'attaques de pirates réussies. Les cybercriminels ont choisi une grande variété de cibles, allant des institutions gouvernementales et financières aux exploitants de pipelines, aux entreprises industrielles, aux installations énergétiques, etc. Parfois, les dommages causés par les pirates ont conduit à un véritable effondrement de certaines industries, telles que l'énergie, les transports et autres, et ont nécessité la dépense d'une énorme quantité de ressources humaines et financières pour surmonter les conséquences. Nous avons sélectionné plusieurs exemples de telles attaques de pirates et, malheureusement, force est de constater que le niveau de sécurité électronique dans le monde ne s'est pas du tout amélioré ces dernières années.

Jetons un coup d'œil à certains des hacks les plus célèbres qui sont entrés dans l'histoire pour toujours.

Lisez aussi: J'ai testé et interviewé le chatbot de Bing

Fuite Yahoo (2013-2014)

En 2016, Yahoo a signalé la fuite de données d'utilisateurs après des attaques de piratage menées en 2013 et 2014, qui ont provoqué l'effet d'une véritable explosion de bombe. À la suite des activités des pirates, les informations sur les données personnelles de plus d'un milliard de personnes qui ont utilisé les services de la plate-forme sont devenues librement accessibles sur le réseau. Cependant, les experts en cybersécurité étaient convaincus que le nombre réel de victimes était trois fois plus élevé. Et c'était exactement comme ça. Un an plus tard, la société américaine a été forcée de l'admettre. La communauté mondiale a été choquée et très effrayée. Les actions de la société ont chuté, les utilisateurs ont commencé à abandonner en masse les services de Yahoo.

La nouvelle que les services spéciaux de l'un des pays étaient à l'origine de l'attaque a ajouté de l'huile sur le feu. On a donc appris que les auteurs étaient des pirates informatiques liés à l'agence de renseignement russe.

Lisez aussi: Journal d'un vieux geek grincheux : l'intelligence artificielle

Piratage PlayStation Réseau (2011)

Une attaque de pirate informatique contre un service de divertissement multimédia numérique PlayStation Network en 2011 est entré dans l'histoire en raison de l'énorme négligence des spécialistes de la sécurité de l'entreprise. Les pirates ont volé les données d'environ 77 millions de comptes et provoqué une véritable paralysie de l'ensemble du réseau. Le pire, c'est que les informations interceptées contenaient des numéros de carte de crédit valides des utilisateurs du service.

Employés d'une entreprise japonaise Sony, propriétaire de ce service de divertissement multimédia numérique, était véritablement désespéré, ils ne savaient pas comment procéder. Par conséquent, ils ont simplement fermé leur service pendant 23 jours, prétendument en essayant d’attendre la fin de l’attaque informatique. Mais le plus étrange, c'est que personne n'a commencé à travailler sur une protection supplémentaire des données personnelles. Les utilisateurs étaient furieux, exigeant de Sony une action décisive. L'attaque informatique et la négligence du personnel de l'entreprise lui ont coûté environ 171 millions de dollars. PlayStation Le réseau a fortement chuté.

Il fallait faire quelque chose pour éviter un exode encore plus important des utilisateurs. En tant qu'utilisateurs de compensation PlayStation Le réseau a reçu un accès mensuel à PlayStation Plus. En outre, Sony a introduit une assurance contre le vol d'identité et a fourni des fonds dans le cadre d'un règlement avec des personnes qui prévoyaient de poursuivre l'entreprise en justice.

Lisez aussi:

- Observer la planète rouge : une histoire des illusions martiennes

- La téléportation d'un point de vue scientifique et son avenir

Escroquerie OneCoin (2016)

Il ne s'agit pas d'une attaque de pirate informatique ordinaire, mais d'une gigantesque arnaque, qui est restée pendant de nombreuses années la plus grande arnaque du marché des crypto-monnaies de l'histoire. Ce n'est que récemment que l'activité OneCoin a été ternie dans le contexte de la faillite de l'échange de crypto-monnaie FTX. Cette arnaque était un stratagème typique de Ponzi, c'est-à-dire une pyramide financière créée par la société bulgare OneCoin Ltd. Sa fondatrice était la Bulgare Ruzha Ignatova, qui s'appelait modestement la "reine de la crypto". Elle a été aidée par un autre escroc - Sebastian Greenwood.

Ils ont créé un faux jeton OneCoin qui ne pouvait être acheté et vendu que sur l'échange interne créé par ses auteurs. OneCoin Ltd a affirmé que OneCoin serait un "tueur de bitcoins". Bien qu'en fait, les pièces OneCoin étaient des rondes complètement inutiles. À un moment donné, l'échangeur a été fermé "en raison de travaux de réparation" et les fonds ont été transférés sur des comptes offshore. En mars 2016, plus de 4 milliards de dollars avaient été investis dans un jeton sur une blockchain inexistante. Ainsi, tous les fonds des utilisateurs ont été simplement volés et, malheureusement, ont été irrémédiablement perdus.

Sebastian Greenwood a été arrêté en 2018 en Thaïlande, et sa complice Ruza Ignatova s'est longtemps cachée. Mais à la fin, elle aussi a été arrêtée et extradée vers les États-Unis. Elle risque 40 ans de prison. Les procès sont toujours en cours, les fraudeurs semblent avoir été arrêtés, mais il n'y a pas d'argent.

Lisez aussi: L'effondrement de l'échange crypto FTX: un désastre et un chef-d'œuvre à la fois

Piratage du ministère de la Défense et de la NASA (1999)

Non seulement c'est l'une des plus anciennes attaques de cette liste, mais c'est aussi l'une des plus intéressantes. En 1999, un pirate de 16 ans nommé cOmrade a eu accès à un réseau informatique utilisé par l'Agence américaine de réduction des menaces (DTRA). Ses portes dérobées permettaient de télécharger plus de 3 19 messages. Cela a permis au jeune pirate de capturer les identifiants de connexion d'au moins XNUMX employés. Il pouvait facilement lire des documents secrets, la correspondance interne des agents, et personne ne s'en doutait. Il est intéressant de noter que le jeune homme a réussi à pirater en se connectant au routeur. Il a réussi à lui obtenir le mot de passe et à capturer les boîtes aux lettres des employés de DTRA.

Au cours de la même période, le même pirate a trouvé un moyen de se connecter à 13 ordinateurs de la NASA au Marshall Space Flight Center à Huntsville, en Alabama. Cela lui a permis de télécharger des documents et des logiciels pour gérer l'environnement physique de la Station spatiale internationale. On sait que le coût de ce logiciel était estimé à 1,7 million de dollars à l'époque.Il était très important pour la mission ISS car il maintenait l'environnement de la station spatiale, y compris la température et l'humidité. Après cet événement, la NASA a dû suspendre toutes les opérations pendant 21 jours pour déterminer l'étendue de l'attaque, dépensant 41 XNUMX $ en travaux d'entrepreneur et en remplacement de l'équipement.

Ce hacker de 16 ans est devenu le premier jeune hacker à être emprisonné pour délits informatiques.

Intéressant aussi :

- 10 choses les plus étranges que nous ayons apprises sur les trous noirs en 2021

- Terraformation de Mars : la planète rouge pourrait-elle se transformer en une nouvelle Terre ?

Virus Petya (2017)

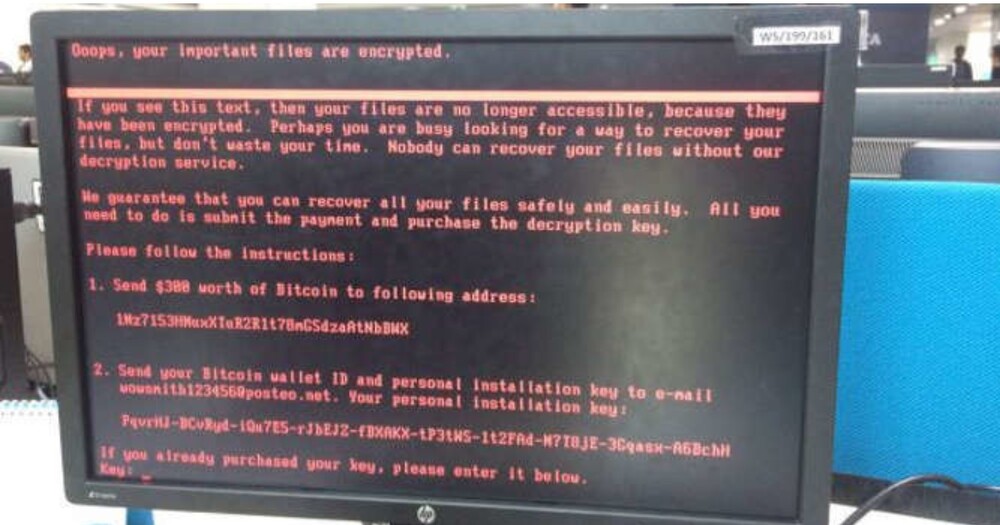

Le 27 juin 2017, un puissant virus informatique a paralysé le travail de plusieurs entreprises à travers le monde. La cause de l'échec mondial était le virus rançongiciel Petya.A, qui bloque le fonctionnement des ordinateurs. Le monde entier a alors appris l'existence du logiciel malveillant du groupe de piratage russe Sandworm.

Je suis sûr que beaucoup d'entre vous se souviennent de cette attaque de piratage. Le virus Petya.A a crypté les informations sur l'ordinateur, après quoi il a affiché un message sur l'écran exigeant le transfert de 300 $ en bitcoins pour le déverrouillage. Les spécialistes ont alors déclaré que l'effet du virus s'étendait uniquement aux ordinateurs équipés du système Windows. Les ordinateurs sont infectés par des e-mails de phishing (le phishing est un type de fraude sur Internet dans lequel, sous le couvert d'e-mails de marques populaires, les criminels accèdent aux données confidentielles des utilisateurs). Les experts ont découvert que le virus utilisait une fausse signature électronique Microsoft.

L'essuie-glace Petya (un programme malveillant de destruction de données ressemblant à un rançongiciel) développé par des pirates a été distribué sur les ordinateurs d'entreprises et d'organisations gouvernementales ukrainiennes, paralysant ainsi leur travail. En raison de ses propriétés, le logiciel a également commencé à se répandre ailleurs, notamment en Europe et aux États-Unis. Selon les calculs de la Maison Blanche, le coût des dommages causés par l'infection par ce virus a dépassé 10 milliards de dollars rien qu'aux États-Unis.L'économie ukrainienne a également subi des pertes de 4 milliards de dollars, et nous en avons ressenti les conséquences pendant longtemps.

Lisez aussi: Que sait Google de nous ? Comment le vérifier et désactiver le suivi

Stuxnet (2010)

Le ver Stuxnet est un outil autonome universel d'espionnage industriel, il est conçu pour accéder au système d'exploitation chargé du traitement, de la collecte des données et du contrôle de la répartition opérationnelle des installations industrielles. Mais, contrairement à la plupart des virus similaires, l'utilisation principale de Stuxnet n'est peut-être pas le vol de données, mais les dommages aux systèmes automatisés industriels. Les vers de cette classe peuvent se trouver imperceptiblement dans le système en mode dormant et, à un certain moment, commencer à donner des commandes capables de désactiver l'équipement industriel.

Ce virus informatique en 2010 a massivement infecté les ordinateurs Windows. Pendant longtemps, les spécialistes de la cybersécurité ont tenté de trouver des moyens de le combattre. Je vous en dirai encore plus, ça existe toujours.

Stuxnet est connu pour être le premier à être utilisé pour espionner et reprogrammer des installations industrielles. Le logiciel a été créé conjointement par des agences américaines et israéliennes, qui l'ont utilisé pour attaquer les installations d'enrichissement d'uranium de l'Iran. En infectant le logiciel de contrôle Siemens Step7, Stuxnet a pu endommager les centrifugeuses et perturber l'ensemble du processus industriel.

Lisez aussi: Comment éviter le piratage de compte dans Facebook?

Fuite de données Uber (2016)

En 2016, des pirates ont lancé une attaque massive sur les serveurs d'Uber. Au départ, ils ont déclaré que des attaquants avaient volé les données de 57 millions d'utilisateurs de la plateforme et des chauffeurs eux-mêmes. Fait intéressant, l'affaire n'a gagné en publicité qu'en 2022, ce qui a provoqué une vague géante de critiques. Dans le même temps, on a appris que des pirates avaient réussi à voler les données personnelles de pas moins de 77 millions d'utilisateurs et de conducteurs.

Les attaquants ont pu accéder au serveur de sauvegarde AWS de Teqtivity, qui stockait des données sur les entreprises qui travaillent avec Teqtivity. C'est-à-dire que des informations sur les appareils des utilisateurs - numéro de série, marque, modèle, caractéristiques, ainsi que des informations sur les utilisateurs eux-mêmes - nom, prénom, adresse e-mail professionnelle, informations sur le lieu de travail se sont retrouvées entre les mains de pirates. Cela a provoqué une grande résonance dans le monde.

Les responsables d'Uber ont également admis qu'ils avaient accepté de payer aux pirates une rançon de 100 000 $ pour supprimer le ransomware, c'est pourquoi l'affaire n'a pas été rendue publique en 2016. Mais la confiance dans le service Uber a été ébranlée.

Lisez aussi: Pourquoi Mark Zuckerberg est meilleur que Iron Man?

Attaque de la chaîne hôtelière Marriott (2014)

En 2014, des pirates ont piraté les serveurs de la chaîne d'hôtels Marriott, volant les informations de carte de crédit de sept millions de clients britanniques. Pour aggraver les choses, ces données ont été décryptées par eux car les clés de décryptage étaient stockées sur le même serveur, y compris les numéros de passeport des clients. Un problème similaire s'est également posé en 2016 dans la chaîne Starwood Hotels, qui a été absorbée par Marriott. Le pire, cependant, est que la nouvelle de la fuite n'est sortie qu'en 2018, donc pendant quatre ans, les clients de l'hôtel ont risqué de perdre leurs fonds.

Les propriétaires de la chaîne hôtelière n'ont longtemps pas voulu faire de publicité sur cette attaque de hacker. Plus de cinq millions de poursuites ont été déposées et sont toujours pendantes. Bien que certains clients aient déjà réussi à obtenir différents montants de compensation.

Lisez aussi: Blockchains de demain : L'avenir de l'industrie de la crypto-monnaie en termes simples

Une attaque contre la clientèle mondiale de Kasey

Les pirates de REvil ont préparé un programme de ransomware qui, après avoir eu accès aux serveurs du fournisseur de services de gestion SolarWinds, est entré dans la clientèle mondiale de Kasey. À l'aide d'une fausse mise à jour des serveurs VSA utilisés pour la surveillance et la gestion à distance, le logiciel malveillant a été distribué à 60 entreprises partenaires de Kaseya.

Cette attaque sophistiquée, survenue en 2021 juste avant la célébration du Jour de l'Indépendance aux États-Unis, a touché des centaines d'entreprises américaines qui ont utilisé les services de Kaseya, une société qui fournit des logiciels et maintient les réseaux informatiques internes de nombreuses entreprises.

Le nombre exact de victimes de l'attaque est encore en cours de clarification, mais on sait déjà qu'en plus des américaines, d'autres entreprises et organisations ont également été touchées, notamment 600 supermarchés suédois de la chaîne Coop, deux sociétés informatiques néerlandaises , et même 11 écoles en Nouvelle-Zélande.

Kaseya elle-même affirme que moins de 40 de ses clients ont été touchés. Mais comme Kaseya fournit des logiciels à des entreprises qui, à leur tour, fournissent des services informatiques à de nombreuses autres entreprises, le nombre de victimes pourrait être beaucoup plus élevé.

Intéressant aussi : Twitter entre les mains d'Elon Musk - une menace ou une « amélioration » ?

Hackers contre le pipeline colonial

C'est l'un des derniers exemples sur notre liste, et en même temps la plus grande attaque contre les infrastructures aux États-Unis. Des hackers russes du groupe DarkSide ont utilisé un rançongiciel pour infecter le système de la société Colonial Pipeline, qui gère un oléoduc dans le sud-est des États-Unis.

Colonial Pipeline a été victime d'une attaque de ransomware en mai 2021. En conséquence, certains des systèmes numériques du pipeline ont été infectés, l'arrêtant pendant plusieurs jours.

La fermeture a affecté les consommateurs et les compagnies aériennes le long de la côte Est. La brèche a été considérée comme une menace pour la sécurité nationale car l'oléoduc transporte le pétrole des raffineries vers les marchés industriels. Pour cette raison, le président Joe Biden a même déclaré l'état d'urgence.

L'attaque a entraîné la fermeture temporaire de nombreuses stations-service, notamment en Virginie. DarkSide a exigé une rançon d'environ 4,4 millions de dollars. Colonial Pipeline a payé les pirates de DarkSide pour obtenir la clé de déchiffrement, ce qui a permis au personnel informatique de l'entreprise de reprendre le contrôle de ses systèmes. Mais la majeure partie de cette rançon a ensuite été restituée par les services spéciaux américains.

Le monde qui nous entoure, Internet et nous-mêmes changeons constamment. Nous vivons, communiquons, travaillons et nous améliorons dans un tourbillon d'événements et d'informations. Bien sûr, les pirates ne s'arrêtent pas là non plus, essayant d'améliorer constamment leurs compétences et leurs moyens de piratage et d'attaques DDoS. Par conséquent, vous devez vous rappeler que c'est vous qui dépendez de la sécurité d'Internet. Soyez prudent et prenez soin de vous !

Lisez aussi: