Au milieu des nouvelles en cours sur la pandémie et des protestations contre le racisme systémique dans notre société, une autre nouvelle est apparue : certaines grandes entreprises technologiques ont annoncé qu'elles interdiraient aux forces de l'ordre d'utiliser leur technologie. la reconnaissance faciale. Amazon, IBM et Microsoft a pris cette décision alors que les manifestants réclament la fin du profilage racial et de la brutalité policière.

Depuis sa création, la technologie de reconnaissance faciale a suscité à la fois scepticisme et controverse. La technologie a récolté des milliards de photos sur les réseaux sociaux à l'insu du public, créant une application de reconnaissance faciale quasi universelle qui a suscité l'indignation contre les libertés constitutionnelles et aggravé les préjugés raciaux.

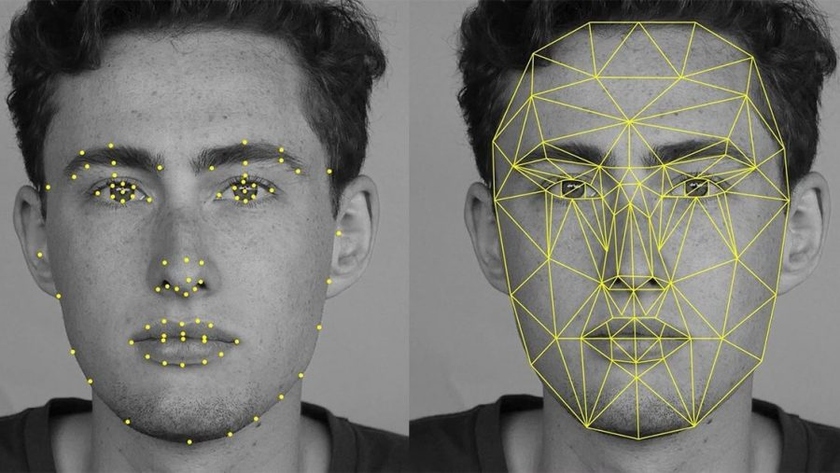

En règle générale, la technologie de reconnaissance faciale capture, analyse et stocke des images numérisées d'un visage pour identifier la véritable identité d'une personne. Il compare ensuite les informations du scan à une base de données de personnes célèbres pour trouver une correspondance. Alors que les aspects sociaux de la reconnaissance faciale non supervisée sont inquiétants, les mécanismes de sécurité (ou leur absence) qui empêchent les pirates d'accéder aux serveurs qui hébergent les bases de données, ainsi que le nombre croissant de correspondances inexactes, sont tout aussi inquiétants.

Ce sont des problèmes très réels qui méritent d'être discutés dans l'industrie, le gouvernement et la société afin que nous puissions trouver des moyens d'utiliser ce type de technologie sans violer les droits de l'homme. Mais, authentification faciale est une technologie connexe, mais fondamentalement différente.

Il est important de noter qu'il existe deux approches pour toute authentification biométrique : la "cartographie basée sur le serveur" et la "cartographie basée sur l'appareil". La première approche partage certains des aspects risqués de la technologie de reconnaissance faciale car elle stocke les détails des caractéristiques les plus personnelles d'une personne - votre visage ou vos empreintes digitales - sur un serveur qui est intrinsèquement non sécurisé. Grâce à l'authentification par correspondance sur l'appareil, la numérisation du visage compare votre visage actuel à un visage déjà stocké sur votre appareil, sans jamais rechercher de correspondances dans le cloud ni quitter votre appareil. La numérisation vérifie simplement que la personne qui demande l'accès à, par exemple, un ordinateur portable, un smartphone ou un site Web spécifique est bien celle qu'elle prétend être. Cette approche utilise une comparaison individuelle et permet spécifiquement à un utilisateur d'accéder à une machine, un site Web ou une application au lieu de prendre le risque et les tracas liés à l'utilisation d'un mot de passe.

FaceID de Apple, qui est peut-être l'application d'authentification faciale la plus connue, crypte les données de la puce de l'appareil de l'utilisateur, tout comme la biométrie de Google Android et les PC Windows 10 qui utilisent des caméras (ou des scanners d'empreintes digitales) pour Windows Hello. Cela signifie que même si ces appareils sont volés ou perdus, l’analyse biométrique reste protégée contre les attaquants.

Ce que ces appareils ont en commun, c'est qu'ils prennent tous en charge les normes de l'industrie FIDO, que les principaux fournisseurs de services ont développées en collaboration avec les principaux fournisseurs de technologie, et les utiliseront pour fournir des connexions plus faciles et plus sécurisées au lieu de s'appuyer sur des mots de passe vulnérables au vol ou cambriolage.

Tout cela signifie que l'authentification faciale n'est pas seulement différente de la reconnaissance faciale, mais c'est aussi le moyen le plus simple et le plus sûr de se connecter sur votre appareil, et bientôt sur les sites Web.

Lisez aussi: