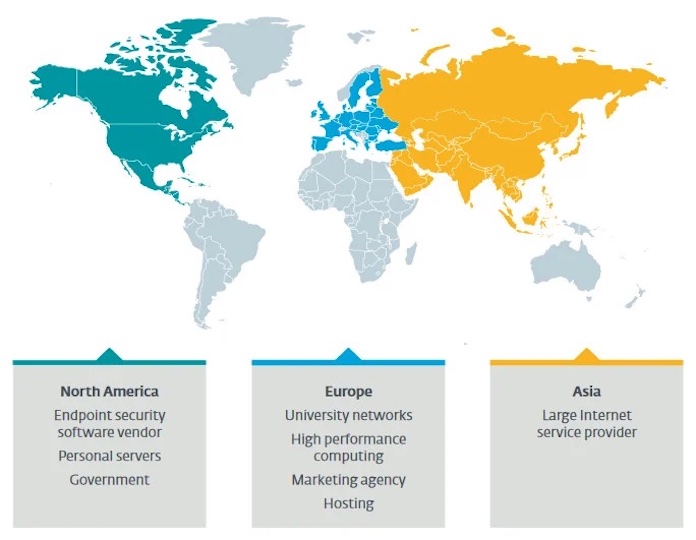

Malware terdeteksi oleh ESET dan dijelaskan di blog perusahaan pada hari Selasa, terkait dengan serangan terhadap superkomputer yang digunakan oleh Penyedia Layanan Internet (ISP) utama Asia, penyedia keamanan titik akhir AS dan sejumlah server pribadi, di antara target lainnya.

Tim keamanan siber menamai malware tersebut Kobalos setelah kobalos, makhluk kecil dalam mitologi Yunani yang dianggap sangat berbahaya.

Kobalos tidak biasa karena sejumlah alasan. Basis kode malware ini kecil, namun cukup canggih untuk mempengaruhi setidaknya sistem operasi Linux, BSD, dan Solaris. ESET menduga itu mungkin kompatibel dengan serangan pada mesin AIX dan Microsoft Windows.

Bekerja sama dengan grup keamanan komputer CERN, ESET menyadari bahwa malware "lintas platform unik" menargetkan kluster komputasi kinerja tinggi (HPC). Dalam beberapa kasus infeksi, ternyata malware "pihak ketiga" memotong koneksi ke server SSH untuk mencuri kredensial, yang kemudian digunakan untuk mendapatkan akses ke klaster HPC dan penyebaran Kobalos.

Basis kode Kobalos kecil, tetapi dampaknya tidak sama sekali.

Kobalos pada dasarnya adalah pintu belakang. Setelah malware mengenai superkomputer, kode masuk ke server OpenSSH yang dapat dieksekusi dan meluncurkan pintu belakang jika panggilan dilakukan melalui port output TCP tertentu. Opsi lain bertindak sebagai mediator untuk koneksi tradisional ke server perintah dan kontrol (C2).

Kobalos memberi operatornya akses jarak jauh ke sistem file, memungkinkan mereka menjalankan sesi terminal, dan bertindak sebagai titik koneksi ke server lain yang terinfeksi malware. ESET mengklaim bahwa fitur unik Kobalos adalah kemampuannya untuk mengubah server yang dikompromikan menjadi C2 dengan satu perintah.

"Kami tidak dapat menentukan niat dari operator Kobalos," komentar ESET. “Tidak ada malware lain, selain mencuri kredensial SSH, yang terdeteksi oleh sysadmin pada mesin yang disusupi. Kami berharap detail yang kami ungkapkan hari ini di publikasi baru kami akan membantu meningkatkan kesadaran akan ancaman ini dan mengungkap aktivitasnya."

Baca juga: