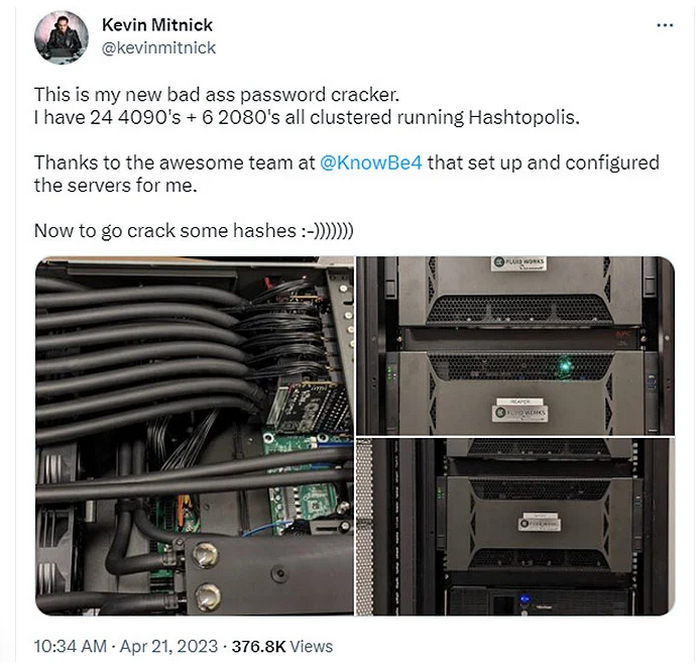

有名なハッカーである Kevin Mytnyk は、彼のページで次のように報告しています。 Twitter セキュリティを確保するために Red Teaming プロセスで使用される、KnowBe4 チームと共同で作成された「巨大な」パスワード クラッカーの作成について。

Kevin Mytnyk は、情報セキュリティの分野における象徴的な人物です。 20 世紀後半、彼はさまざまなコンピューターおよびネットワーク犯罪で有罪判決を受けましたが、「Free Kevin」運動により、Mytnik は 4 年以上刑務所で過ごした後、早期に釈放されました。 彼は現在、非常に人気のあるサイバーセキュリティ コンサルタントであり、Mitnick Security Consulting の CEO であり、KnowBe の最高ハッキング責任者でもあります。

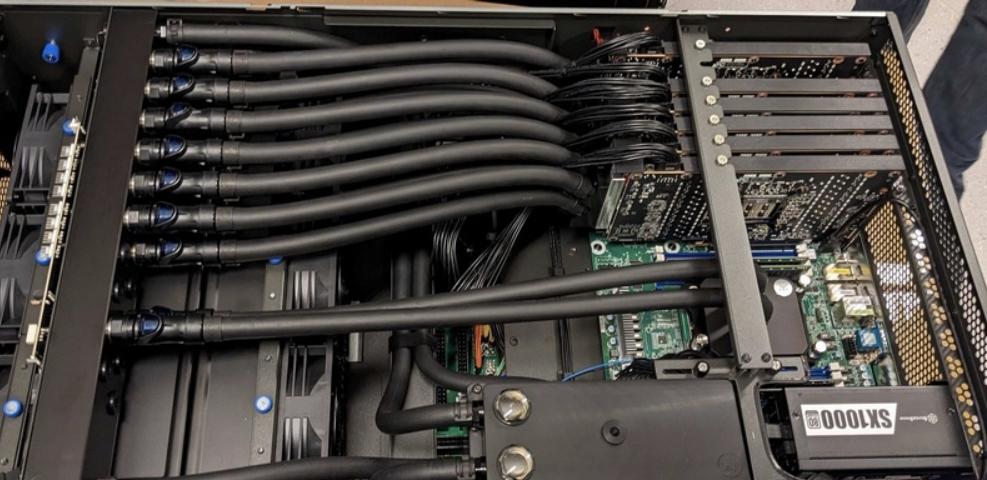

に掲載されたメッセージには Twitter, 税関は、KnowBe4 チームがインストールと設定を手伝った「クールなパスワード クラッカー」の写真をアップロードしました。この巨大なシステムは 24 台のサーバーで構成されており、合計 枚の主力ビデオ カードが搭載されています。 NVIDIA Ada Lovelace アーキテクチャに基づく GeForce RTX 4090 と、Turing ベースの GeForce RTX 2080 カード 枚。

このシステムは、レッド チームのプロセスで使用されることになっています。 セキュリティの観点からすると、レッドチームとのやり取りは、本質的にシミュレートされたサイバー攻撃です。 脆弱性の検出はプロセスの避けられない部分ですが、必ずしも主な目標ではありません。 これらのシミュレートされた攻撃は、セキュリティの脅威を検出して対応する企業の能力をテストします。 また、管理者の資格情報を取得してネットワークを危険にさらすことを目的とする場合もあります。これにより、可能な限り多くの脆弱性が悪用される可能性があります。 その後、結果はレポートにまとめられ、企業は修復のために採用および実装できます。

これらの監査は、常に会社によって承認されています。 アイデアは、レッドチームと協力して、何が機能しているか、組織が実際のサイバー攻撃から組織自体とそのデータを保護するためにどのように準備できるかを判断することです.

また読む: