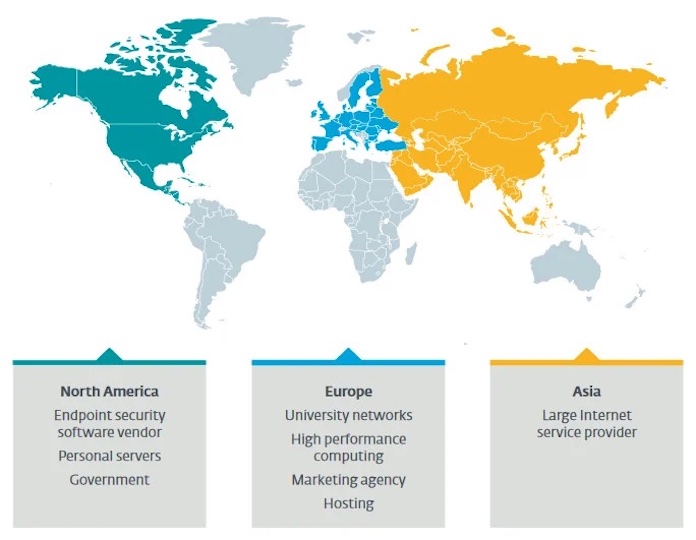

ESET에서 감지하고 설명하는 맬웨어 블로그에서 화요일에 회사는 주요 아시아 ISP(인터넷 서비스 제공업체), 미국 엔드포인트 보안 제공업체 및 다수의 사설 서버가 사용하는 슈퍼컴퓨터에 대한 공격과 관련하여 다른 대상과 관련이 있습니다.

사이버 보안 팀은 이 악성 코드를 그리스 신화에 나오는 매우 악의적인 것으로 간주되는 작은 생물인 kobalos의 이름을 따서 Kobalos로 명명했습니다.

Kobalos는 여러 가지 이유로 특이합니다. 악성 코드의 코드베이스는 작지만 Linux, BSD 및 Solaris 운영 체제에 영향을 미칠 만큼 정교합니다. ESET은 AIX 시스템에 대한 공격과 호환될 수 있다고 의심하며 Microsoft 창.

CERN 컴퓨터 보안 그룹과 협력하여 ESET은 "고유한 크로스 플랫폼" 맬웨어가 고성능 컴퓨팅(HPC) 클러스터를 목표로 한다는 것을 깨달았습니다. 일부 감염의 경우 "타사" 맬웨어가 SSH 서버에 대한 연결을 가로채 자격 증명을 훔쳐 HPC 클러스터 및 Kobalos 배포에 액세스하는 데 사용됩니다.

Kobalos 코드 기반은 작지만 그 영향은 전혀 없습니다.

Kobalos는 본질적으로 백도어입니다. 악성코드가 슈퍼컴퓨터를 공격하면 이 코드는 OpenSSH 서버 실행 파일에 잠복해 특정 TCP 출력 포트를 통해 호출이 이루어지면 백도어를 시작합니다. 다른 옵션은 명령 및 제어 서버(C2)에 대한 기존 연결의 중재자 역할을 합니다.

Kobalos는 운영자에게 파일 시스템에 대한 원격 액세스를 제공하고 터미널 세션을 실행할 수 있도록 하며 맬웨어에 감염된 다른 서버에 대한 연결 지점 역할을 합니다. ESET은 Kobalos의 고유한 기능이 단일 명령으로 손상된 서버를 C2로 전환하는 기능이라고 주장합니다.

ESET은 "코발로스 운영자의 의도를 확인할 수 없었다"고 말했다. “SSH 자격 증명을 훔치는 것 외에 다른 멀웨어는 손상된 시스템에서 시스템 관리자에 의해 탐지되지 않았습니다. 오늘 새 간행물에서 공개하는 세부 정보가 이 위협에 대한 인식을 높이고 그 활동을 공개하는 데 도움이 되기를 바랍니다."

또한 읽기: