Российская Kaspersky Lab внимательно изучила вирус, который недавно атаковал ее сети и определила, что он использует цифровой сертификат, украденный у Foxconn. “Зловред” Duqu 2.0 оказался шпионским ПО, которое перенаправляет трафик, сливая таким образом ценную информацию злоумышленникам.

Вирус Duqu 2.0 имеет общие фрагменты кода со старым Duqu, который инфицировал сети отелей, где Совет Безопасности ООН проводил встречи по поводу ядерных разработок Ирана. Duqu 1.0 и его предшественник, червь Stuxnet, также перенаправляли трафик с помощью цифровых сертификатов, похищенных у тайваньских компаний, по-видимому, чтобы инцидент выглядел, как нападения из Китая.

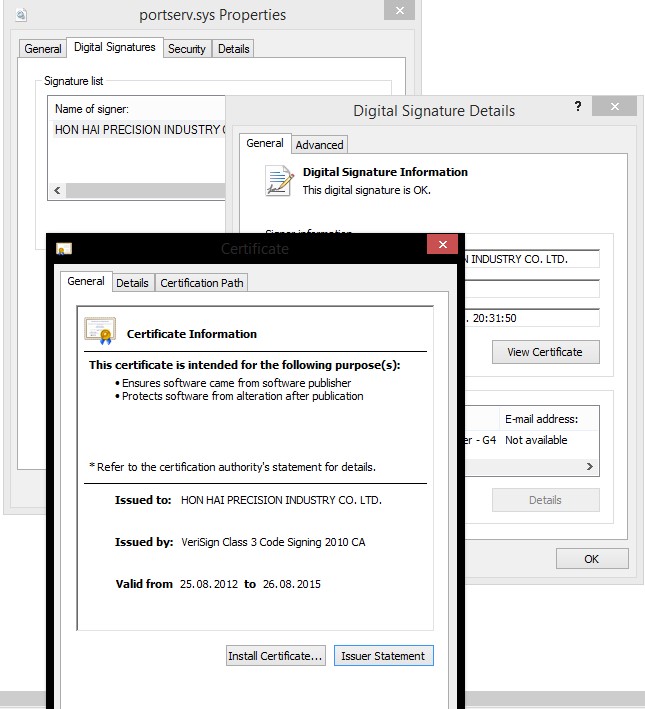

Сертификат от Foxconn, конечно, был использован неспроста, ведь эта компания является контрактным производителем многочисленного оборудования и устройств, которые используются везде по всему миру. Соответственно, драйвер Foxconn с цифровым сертификатом – обычное дело на огромном количестве компьютеров во многих компаниях, включая Apple, Blackberry, Google, Huawei, Microsoft. И естественно, потенциально подверженное атаке оборудование широко распространено в государственных учреждениях и общественных организациях. Именно под подобный драйвер и маскируется вирус. Поэтому его трудно обнаружить – драйвер хитро управляет запуском вредоносного ПО – выгружает вирус из памяти при отключении питания и запускает каждый раз при запуске оборудования.

В случае попытки внедрения в сеть Kaspersky Lab, как и всегда, злоумышленники рассчитывали замаскировать свои действия, используя популярный сертификат. Однако, в случае с Kaspersky Lab они промахнулись. Сертификат попался на глаза сетевым инженерам компании, которые как раз исследовали подозрительные цифровые сертификаты, зная, что Stuxnet и Duqu, 1.0 использовали их в прошлом.

Что касается происхождения вредоносного ПО, то в осведомленных кругах широко укоренилось мнение о совместном израильско-американском происхождении червя Stuxnet – прародителя Duqu. Именно с его помощью в 2000-х было совершено внедрение на ядерные объекты Ирана. Хотя, сейчас многие исследователи вирусов считают, что за Duqu 1.0 и 2.0 стоит именно Израиль.