Autenticação de dois fatores - esta é uma dupla verificação da pessoa ao entrar no serviço ou no site. Mas por que é recomendado usá-lo? Qual é o benefício disso?

Quase todo mundo conhece ou, pelo menos, já ouviu falar sobre a verificação em duas etapas (autenticação de dois fatores, também chamada de Lockdown). É usado com mais frequência, por exemplo, em aplicativos financeiros que usam esse método de autorização para melhorar a segurança do trabalho.

É hora de aprender algumas informações importantes sobre a verificação em duas etapas. Até que os mecanismos de login sem senha e o bloqueio dinâmico sejam aprimorados, essa é a melhor maneira de proteger nossas contas contra invasões.

Por que você deve ter medo de hackers e roubo de seus dados pessoais ou financeiros? Porque uma pessoa é imperfeita e muitas vezes usa a mesma senha para muitas contas. Se os cibercriminosos obtiverem suas informações de login para um site, eles definitivamente tentarão verificar todos os outros sites e serviços possíveis. E de repente eles vão ter "sorte" e a senha vai passar em outro lugar? Vou tentar falar sobre todas as nuances do uso da autenticação de dois fatores neste artigo.

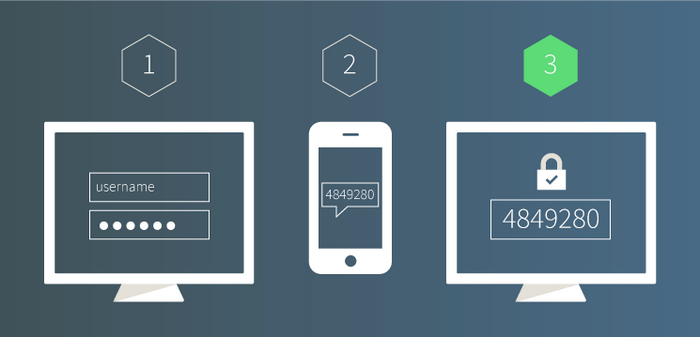

Como funciona a verificação em duas etapas/autenticação de dois fatores?

Ao fazer login em sua conta, você deve não apenas inserir a senha correta, mas também inserir um código adicional que foi gerado ou enviado anteriormente ao seu dispositivo. Esse nível de segurança permite que você espere que, mesmo que alguém obtenha a senha da sua conta, não consiga entrar no perfil sem inserir um código adicional.

A autenticação de dois fatores também tem benefícios adicionais. Em caso de tentativa não autorizada de entrar na conta, você receberá uma mensagem e poderá alterar imediatamente a senha para não ter que se preocupar com a possibilidade de alguém obter seus dados pessoais. Além disso, esse método permite que você se proteja mesmo no caso de um vazamento maciço de senha quando qualquer serviço for invadido. Os invasores não poderão ignorar a autenticação de dois fatores.

Leia também: 5 dicas simples: como criar e gerenciar senhas

O que posso usar para a verificação em duas etapas?

Para autenticação de dois fatores, você pode usar:

- código recebido por e-mail;

- telefonema com confirmação;

- smartphone ou telefone - código enviado em SMS;

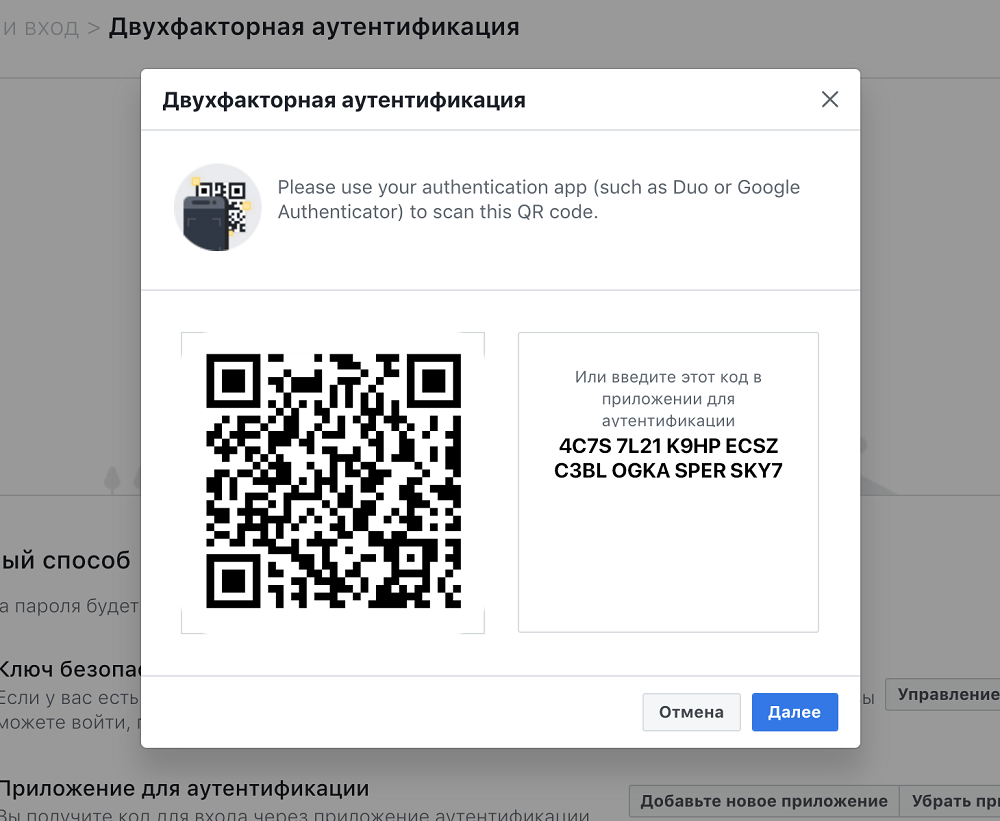

- smartphone ou tablet – aplicativos de geração de chaves, como Google Authenticator e Microsoft Autenticador, ou outros aplicativos para autorização móvel, como aplicativos de clientes de bancos;

- Tokens OTP (códigos de uso único);

- uma chave de segurança física (chave de segurança U2F) conectada a uma porta USB (como uma chave de segurança Yubico ou HyperFIDO).

Agora eu tenho que digitar duas senhas toda vez?

Não, você não precisa fazer isso todas as vezes. Você precisa entender que depois de fazer login no computador, você pode adicioná-lo à lista de dispositivos confiáveis (por exemplo, se for um computador doméstico). Dessa forma, após a verificação em duas etapas bem-sucedida, você poderá fazer login normalmente usando sua senha.

Mas por que preciso disso se não armazeno dados importantes no correio ou em serviços em nuvem?

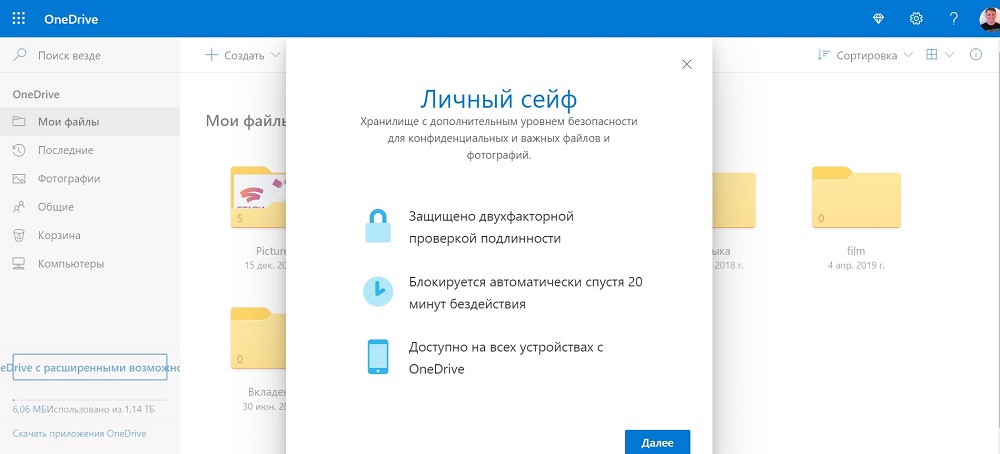

Você precisa estar ciente dos riscos associados à invasão de sua conta de e-mail, unidades de rede, serviços do Google ou redes sociais, como Facebook, Instagram, Twitter ou outros.

Sejamos honestos. Você já carregou documentos eletrônicos ou uma captura de tela de uma correspondência importante, declaração de imposto ou mesmo uma cópia do seu passaporte ou carteira de identidade para serviços em nuvem? Se a resposta for não, os dados contidos nos serviços da web são suficientes para roubar sua identidade digital e usá-la para fins egoístas.

Os dados que você enviou por e-mail ainda podem estar na sua caixa de entrada ou na pasta Itens enviados. Um ladrão pode até usar os dados para fazer um empréstimo usando os dados do seu passaporte. E isso é apenas a ponta do iceberg, que pode levar a muitas situações desagradáveis que podem custar caro. O hacking de e-mail não é uma questão trivial e não pode ser subestimada.

Para pessoas que realizam atividades comerciais usando ferramentas do Google, Microsoft або Facebook, outro problema ameaça: a perda de acesso à conta e o vazamento de dados pessoais podem ser um acontecimento trágico para a empresa. Isso já é muito pior em termos de consequências financeiras do que a perda de dados pessoais privados.

Perda de contas Steam, Origin, Epic (que recentemente passou a exigir um login em duas etapas para receber jogos grátis), contas na conta pessoal do seu provedor ou operadora móvel também podem ter consequências desagradáveis e uma perda significativa para muitos usuários.

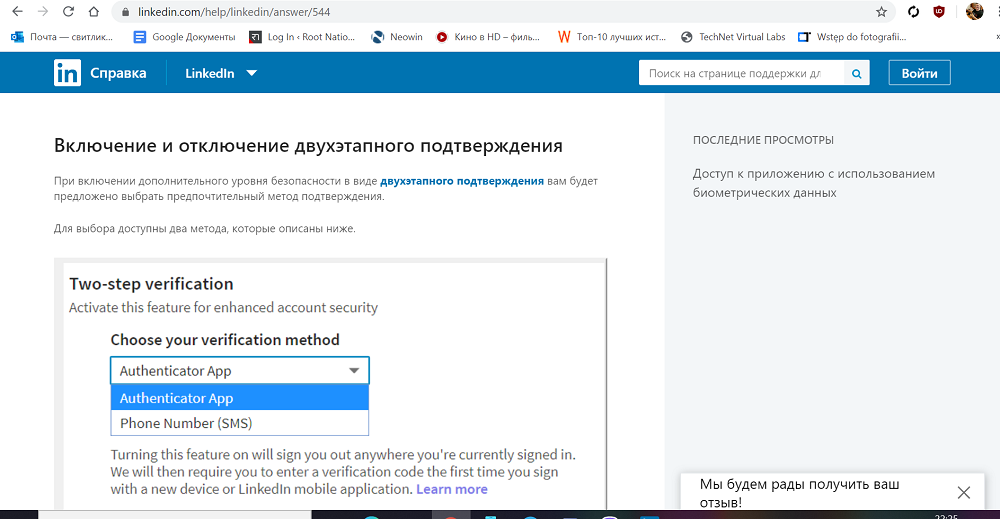

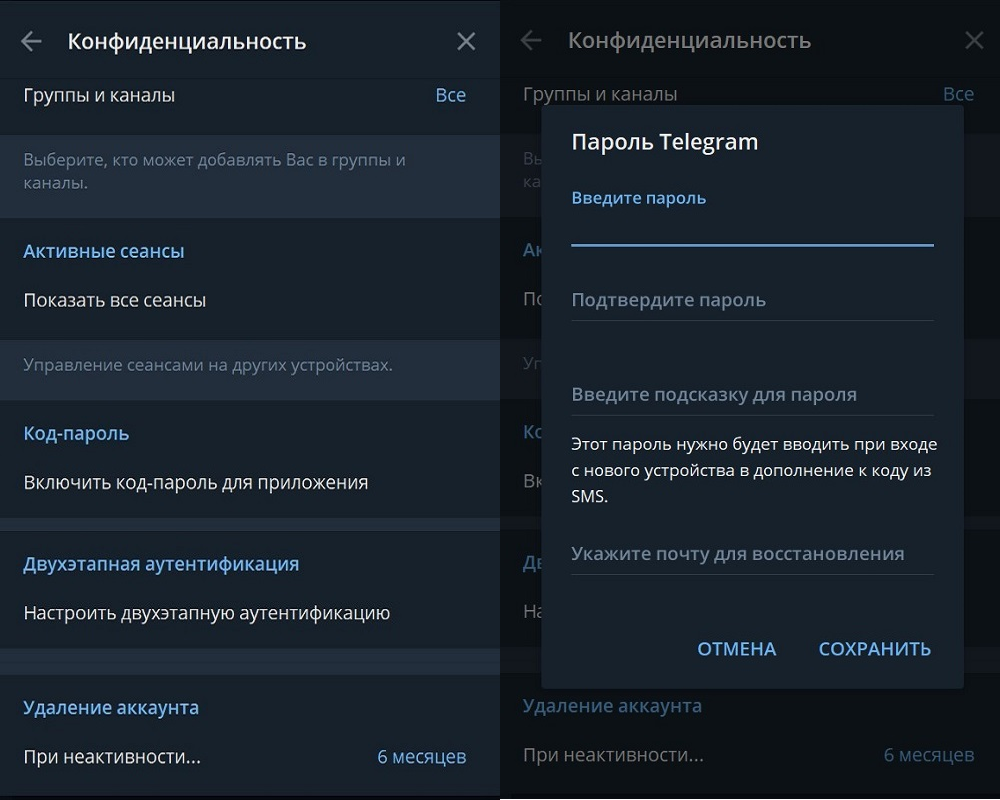

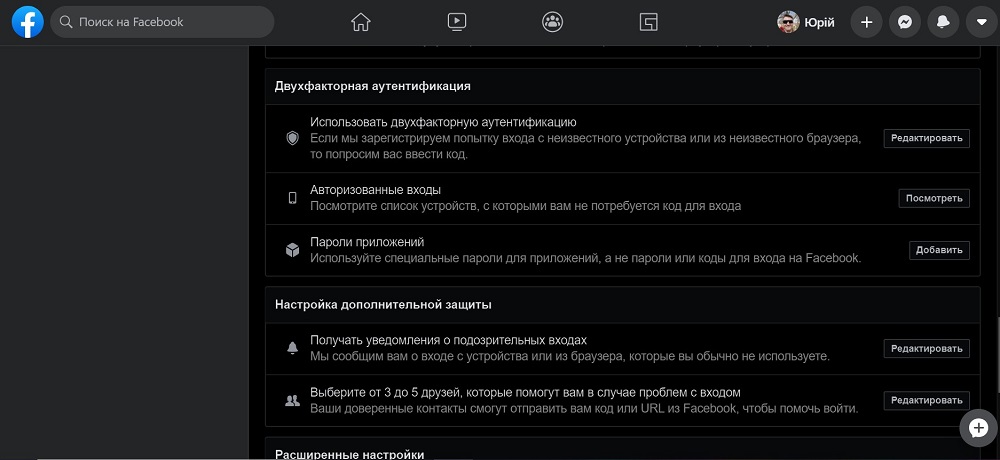

Como habilitar a autenticação de dois fatores?

Tudo o que você precisa fazer é habilitar o recurso de autenticação de dois fatores nas configurações de um determinado aplicativo, site ou serviço da web. O próprio sistema sugerirá as ações necessárias e emitirá códigos de backup para acessar a conta, se necessário. Salve-os em local seguro, preferencialmente em formato físico (imprima ou salve em um arquivo em uma mídia externa).

Se o serviço fornecer verificação em duas etapas, definitivamente haverá opções para enviar códigos SMS para um número de telefone ou confirmação com um aplicativo (ou gerador de código). Alguns serviços também permitem autenticação de dois fatores usando uma chave física FIDO U2F.

Quando configurei minha conta, digitei um número de telefone para redefinir minha senha, isso é autenticação de dois fatores?

Infelizmente não. Com a capacidade de recuperar uma senha adicionando um número de telefone, você poderá recuperar uma conta (que alguém invadiu e alterou sua senha), mas isso não ajudará a evitar um vazamento de dados.

Devo usar esse método de identificação pessoal ou é melhor mudar para o login cada vez mais popular sem senha?

Por login sem senha, queremos dizer fazer login usando biometria, como usar o Windows Hello ou chaves físicas compatíveis com o padrão FIDO2. Certamente vale a pena considerar as chaves FIDO2 físicas, mas não usaríamos o login somente biométrico sem proteção adicional. Dados biométricos também podem vazar online.

Leia também: O que é o Wi-Fi 6 e como é melhor que os padrões anteriores

Até o momento, o método mais simples, mais eficaz e mais barato é a verificação em duas etapas. Mesmo a proteção SMS mais simples oferece mais segurança do que fazer login com apenas uma senha. Aplicativos como o Google Authenticator são mais confiáveis e seguros.

Bem, para usuários corporativos que possuem muitos segredos corporativos, é melhor usar chaves U2F físicas. Mas esteja preparado para o fato de que, embora sejam baratos, você terá que carregá-los o tempo todo (geralmente as chaves existem na forma de pequenas unidades flash USB). Mas essas chaves de segurança fornecerão proteção mais confiável do que as senhas comuns.

Vou me sentir completamente seguro com o login em duas etapas?

Esse método aumentará muito sua segurança, mas nem todas as opções podem ser consideradas 100% seguras. O login em duas etapas é apenas um dos muitos desafios de segurança digital, que também incluem criptografia de tráfego de rede e proteção antirastreamento (VPN), criptografia de mídia ou simplesmente entender ameaças como phishing.

Leia também: Como reconhecer o phishing e como resistir a ele

Obviamente, ao usar a autenticação de dois fatores, você também deve lembrar que deve estar alerta e atento na Internet, usar senhas complexas e não baixar ou abrir arquivos e anexos desconhecidos. Lembre-se de que os invasores tentam aproveitar ao máximo as fraquezas humanas. Usar a autenticação de dois fatores ajudará a proteger seus dados pessoais, segredos comerciais e dinheiro o máximo possível.

Leia também: Google Chrome móvel em esteróides: ative 5 recursos ocultos