Фишинг является очень популярным методом кражи данных у пользователей Интернета, поскольку он не требует больших финансовых затрат и является универсальным инструментом — больше социальным, нежели технологическим. Благодаря этому мошенник или группа подобных лиц может быстро адаптироваться к новому способу работы. Мошенники в наше время тоже многое умеют и постоянно совершенствуют свои навыки.

Уверен, что большинство из вас слышали и сталкивались с фишингом, но во многих случаях прошли мимо, так и не поняв, что это и чем он опасен. Сегодня я постараюсь расширить ваши знания, расскажу, чем опасен фишинг, как его распознать и как защититься от него.

Что такое фишинг?

Самое простое определение фишинга заключается в том, что это метод мошенничества, при котором преступники, выдавая себя за представителей доверенных учреждений, вымогают конфиденциальные данные, чаще всего — пароли для входа в сервисы электронных банковских услуги, внутренние сети компании, а также номера платежных карт и адреса электронной почты.

Для этого злоумышленники используют вредоносное ПО или пытаются при помощи социальной инженерии заставить жертв предпринять определенные действия, которые помогут им получить желаемый результат. Атаки, направленные против обычных пользователей, относительно просты, но киберпреступники все чаще используют более сложные методи фишинга, которые требуют сбора информации о жертвах, чтобы подавить их бдительность и заставить играть по своим правилам.

Как работает фишинг?

Фишинг, с которым мы обычно имеем дело, состоит в отправке потенциальным жертвам специально созданных электронных писем или СМС. Они содержат ссылки на вредоносные веб-сайты, где интернет-пользователи должны предоставлять конфиденциальные данные, которые обычно являются логином и паролем для электронного банковского веб-сайта. Тем самым вы позволяете мошенникам воровать деньги со своих счетов. Заставить жертву сделать это — самая большая проблема, поэтому киберпреступники постоянно придумывают новые причины для осуществления своих планов. В последнее время наиболее распространенным методом фишинга являются микроплатежи.

В злонамеренных сообщениях вы можете «узнать» про приостановленный пакет услуг, заблокированный аукцион на сайте предложений, разницу в сумме счета, задолженность в налоговой инспекции или у поставщика энергии, которые будут иметь неприятные последствия для вас. Недостающие деньги можно перевести через сайт быстрых платежей, на который включена ссылка в сообщении. Однако он перенаправляет на сайт, обманчиво похожий на популярные сайты, такие как PayPal или DotPay. И введенные на нем данные поступают преступникам, что позволяет им войти в учетную запись жертвы в службе транзакций и перевести финансовые средства на свои собственные счета.

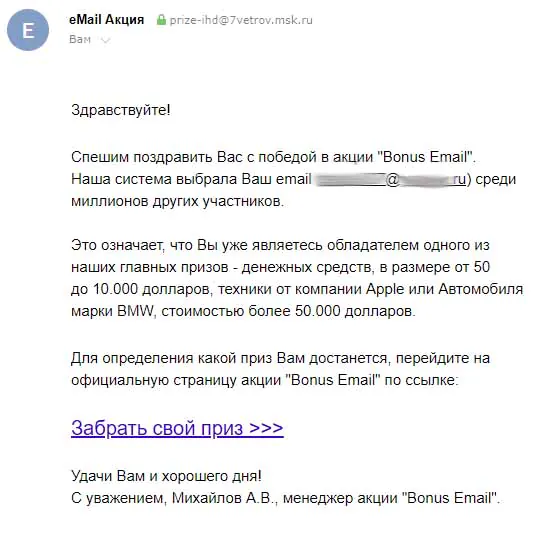

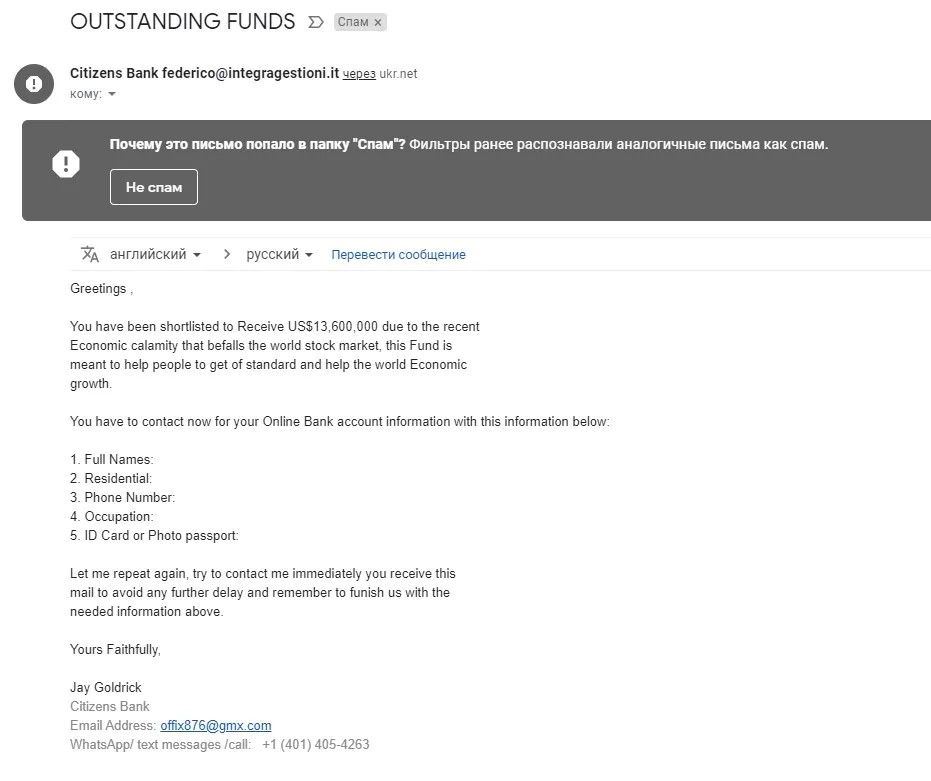

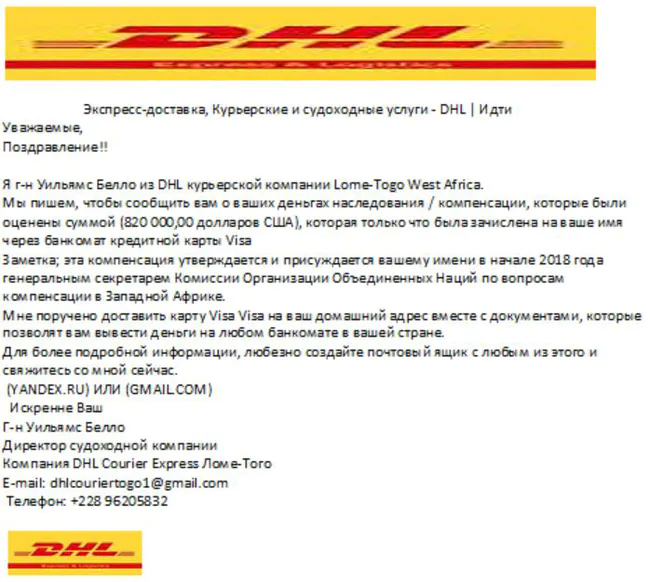

Как видите, этот механизм очень прост, но самая большая проблема обманщика — заставить жертву предоставить данные, поэтому мы постоянно имеем дело с новыми фишинговыми кампаниями. Киберпреступники не всегда грозят неприятными последствиями. Популярным методом также является информирование в рекламных объявлениях, размещаемых на веб-сайтах и в социальных сетях, с привлекательными призами, с возможностью быстро заработать большие деньги или даже получить наследство от какого-то ныне покойного кенийского, американского или шотландского (выберите страну сами) миллиардера, который является вашим дальним родственником. В последнем случае изображения известных личностей (конечно, без их согласия) часто используются для убеждения в подлинности мошенничества.

Тем не менее, фишинг — это не только кража персональных данных обычных интернет-пользователей. Таким образом, мошенники все чаще пытаются убедить сотрудников предприятий предоставить им логин и пароль для внутренней сети компании или установить вредоносное программное обеспечение. Оно даст им открытый доступ в базу данных компании или организации и приведет к краже различной информации.

Читайте также: 5 простых советов: как создавать пароли и управлять ими

Вышеупомянутый целевой фишинг чаще всего используется для конкретных целей. Этот метод состоит в том, что преступники выбирают конкретного человека из персонала компании и фокусируют на нем свое внимание, заставляя играть на своем поле. В особой зоне риска — бухгалтеры, секретари и сотрудники имеющие доступ к базе данных. Преступники месяцами собирают информацию об этом человеке и используют ее, чтобы сделать мошенничество как можно более достоверным. Иногда мошенники даже притворяются супервайзерами или вспомогательным персоналом, заставляя пользователя установить вредоносную программу на свой ПК. Такой фишинг сложнее расшифровать, потому что он персонализированный, что, безусловно, усложняет поиск злоумышленников.

Читайте также: Эдвард Сноуден: кто он и что о нем известно?

Все больше и больше организаций сталкиваются с этой проблемой. Лучшим способом минимизировать такую угрозу до сих пор остается обучение и информирование сотрудников, чтобы они не стали жертвами изощренных преступников. В настоящее время это лучший метод защиты от фишинга, поскольку антивирусные программы иногда могут обнаружить вредоносное вложение в сообщении электронной почты или заблокировать поддельный веб-сайт, они делают это не во всех случаях. Здравый смысл и принцип ограниченного доверия является лучшим оружием в борьбе с мошенничеством.

Как распознать фишинговое сообщение?

Предугадать действия мошенников не всегда просто, но если мы не позволяем себе увлечься и спокойно подходим к каждому и особенно подозрительному сообщению, проверяем его несколько элементов, то у нас есть хороший шанс не стать жертвой фишинга. Ниже приведены некоторые примеры вредоносных сообщений. В них будут указаны основные элементы фишинговых атак, которые должны помочь вам их распознать.

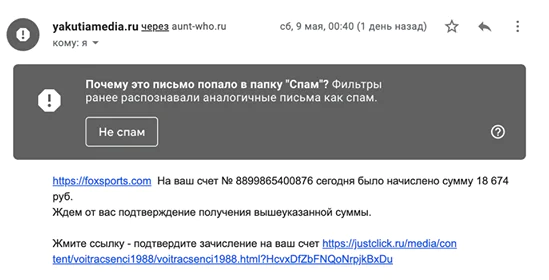

Обратите внимание на отправителя сообщения

В большинстве случаев мошенники не пытаются скрыть адрес, откуда поступают опасные сообщения, или неумело выдают себя за доверенного поставщика услуг. Приведенный пример ясно показывает, что в поле «От» отсутствует адрес из домена банка, как утверждают киберпреступники. Вместо этого вы можете найти домен *.com.ua или *.org.ua вместо *.ua, который используется финансовыми учреждениями, действующими в Украине. Иногда мошенники более хитры и используют адреса, похожие на службы, которые они олицетворяют, но отличаются от оригинала небольшими деталями, такими как содержание письма или аннотации к ним.

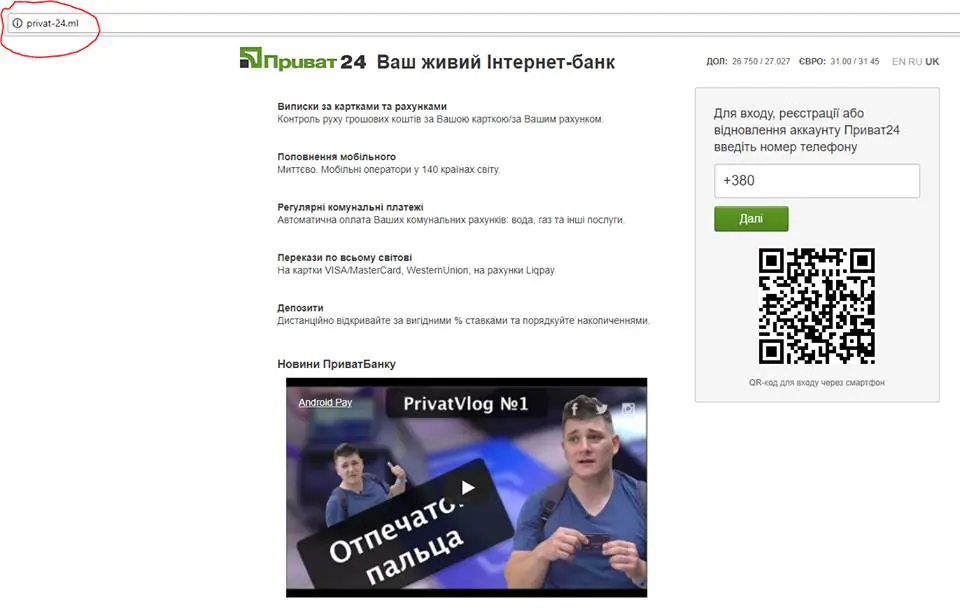

Проверьте адрес страницы, на которую ведет ссылка

Особое внимание в сообщениях электронной почты следует уделять адресам страниц, на которые они ссылаются. Вопреки внешнему виду, вам не нужно нажимать на них, чтобы увидеть, куда они вас перенесут. Просто наведите указатель мыши на ссылку и подождите, пока браузер или программа электронной почты не покажет URL, скрытый под текстом. Особое внимание следует уделять сайтам, не имеющим отношения к предоставляемой услуге.

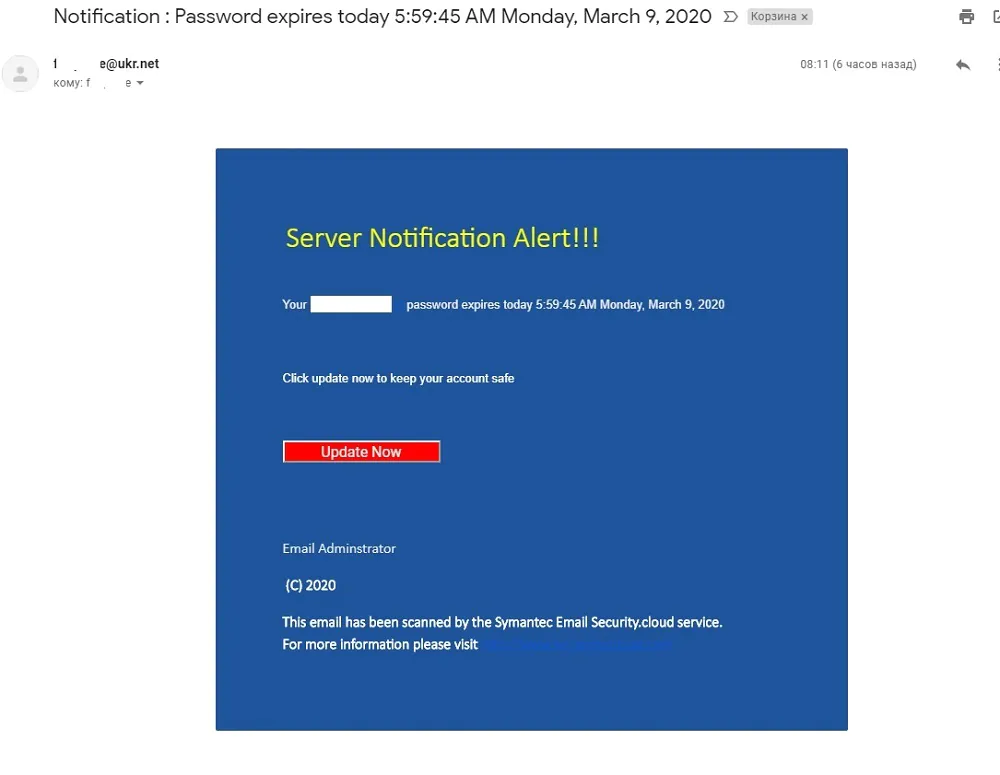

Не увлекайтесь

Спешка никогда не бывает хорошим помощником. Тоже самое касается анализа полученных сообщений, которые приходят на нашу почту. Преступники часто пытаются заставить потенциальных жертв поторопиться и, конечно же, для того, чтобы спровоцировать ошибку. Они всячески стараются ограничить промежуток действия акции или розыгрыша, когда вы получите свой приз или денежное вознаграждение.

В некоторых случаях мошенники даже угрожают блокировкой учетной записи в каком-либо сервисе. Не обманывайтесь этим и всегда тщательно проверяйте подозрительные сообщения. Помните, что бесплатный сыр бывает только в мышеловке. К тому же организаторы розыгрышей и акций вряд ли будут блокировать вашу учетную запись. Им нужны подписчики и поклонники для других подобных акций.

Запрос конфиденциальных данных — это всегда афера

Основной принцип безопасности при электронной связи поставщиков услуг и их клиентов состоит в том, чтобы не отправлять конфиденциальные данные в переписке. Если вас попросят ввести логин и пароль для службы, потому что ваша учетная запись заблокирована или нечто подобное, вы можете быть уверены, что сообщение было отправлено преступниками. Однако, если у вас есть сомнения, пожалуйста, свяжитесь с поставщиком, к примеру, услуг телефонной связи, который рассеет любые ваши сомнения. Помните, ни банки, ни мобильные операторы или иные службы не имеют права заставлять вас отправлять им персональные данные.

Читать также: Почему в наше время без VPN в Интернет лучше не заходить

Трудности перевода

Значительная часть фишинговых кампаний подготовлена иностранными преступниками, которые не имеют представления о нашем языке. Они используют онлайн-сервисы для перевода содержимого электронных писем на русский или украинский языки, что часто оказывается довольно забавным. Такие сообщения не лишены грамматических ошибок, в них отсутствуют знаки препинания и куча неправильно написанных слов. Если вы заметили что-то подобное, можете без сомнений удалить сообщение.

Остерегайтесь вложений

Преступники также используют вредоносные программы для захвата конфиденциальных данных или взлома компьютеров и целых сетей. Механизм действия тот же и ограничен попыткой убеждения жертвы открыть вредоносное вложение. Чаще всего они скрыты в архивах ZIP или RAR и имеют форму исполняемых файлов EXE или BAT . Однако они также могут скрыть вредоносный код в макросах документов программ Microsoft Office или Google Docs, поэтому вам следует обратить на них внимание и выполнить сканирование с помощью антивирусной программы перед запуском.

Если вы обращаете внимание на эти элементы при анализе подозрительных сообщений, скорее всего вас не одурачат преступники.

Как защитить себя от фишинга?

К сожалению, нет такого инструмента, который бы гарантировал высокий уровень защиты от такого рода мошенников. Чтобы их избежать, нужно использовать несколько элементов. Наиболее важными из них являются здравый смысл и ограниченная уверенность в каждом сообщении. Помните, мы на переднем крае борьбы с преступниками и только от вас зависит, насколько эффективно вы сможете им противостоять.

Также рекомендуется использовать антивирусные программы, несмотря на то, что они не смогут указать, что просматриваемая электронная почта является фишинговой, но они смогут заблокировать некоторые небезопасные сайты и вложения. Уверен, что антивирусное ПО обязательно поможет вам защитить компьютеры и персональные данные.

Читайте также: 10 лучших программ для хранения паролей

Также важно использовать актуальное программное обеспечение, в частности операционные системы, потому что новые уязвимости и проблемы безопасности постоянно обнаруживаются разработчиками и обезвреживаются. Помните, что только использование самых последних версий ОС гарантирует получение своевременных обновлений безопасности.

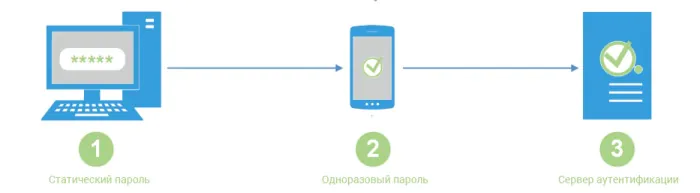

Хорошей практикой также является использование двухэтапной проверки личности пользователя в web-сервисах. Она широко используется в электронном банкинге, но доступна во все большем количестве сервисов и веб-сайтов. Двухэтапная (или двухкомпонентная) проверка состоит в вводе дополнительного кода в дополнение к традиционному паролю и логину

Код для входа может быть отправлен вам по электронной почте, в SMS или сгенерирован приложением, предоставленным поставщиком услуг. Существуют также сторонние программы, которые позволяют связывать учетные записи со многими веб-сайтами и создавать коды в одном месте, например, на вашем смартфоне.

Однако наиболее удобной формой двухэтапной проверки являются физические ключи безопасности U2F, которые устраняют необходимость переписывать пароли и коды в блокнот. Просто вставляете ключ в USB-порт компьютера, тем самым связываясь с поддерживаемыми службами для авторизации.

Фишинг представляет собой огромную угрозу, поскольку, согласно некоторым исследованиям, он является не только причиной потери денег многими пользователями, но и основной причиной утечки данных компаний. Однако, как мы показали в этой статье, в большинстве случаев намерения киберпреступников легко распознать и предотвратить их.

Читайте также: Мобильный Google Chrome на стероидах: включаем 5 скрытых функций, которые делают браузер лучше

На подобные сайты лучше жаловаться:

https://antiphishing.ru/

https://spam404.com/ (не доступен из РФ)

https://rocit.ru/hotline

Некоторые другие способы https://www.reg.ru/support/abuse/

С помощью любого сервиса WHOIS можно найти контакты регистратора, провайдера или владельца сайта (если сайт взломан) и связаться с ними.