Tvåfaktorsautentisering - detta är en dubbel verifiering av personen när han går in i tjänsten eller webbplatsen. Men varför rekommenderas det att använda det? Vad är fördelen med det?

Nästan alla känner till eller har åtminstone hört talas om tvåstegsverifiering (tvåfaktorsautentisering, det kallas även Lockdown). Det används oftast till exempel i finansiella applikationer som använder denna auktoriseringsmetod för att förbättra säkerheten i arbetet.

Det är dags att lära sig lite viktig information om tvåstegsverifiering. Tills lösenordslösa inloggningsmekanismer och dynamisk låsning förbättras är detta det bästa sättet att skydda våra konton från att bli hackade.

Varför ska du vara rädd för hacking och stöld av dina personliga eller finansiella uppgifter? Eftersom en person är ofullkomlig och ofta använder samma lösenord för många konton. Om cyberbrottslingar får din inloggningsinformation för en webbplats kommer de definitivt att försöka kontrollera alla andra möjliga webbplatser och tjänster. Och plötsligt kommer de att ha "tur" och lösenordet kommer att passera på ett annat ställe? Jag kommer att försöka prata om alla nyanser av att använda tvåfaktorsautentisering i den här artikeln.

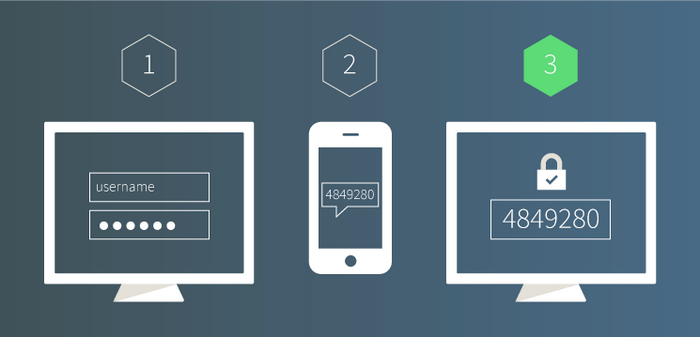

Hur fungerar tvåstegsverifiering/tvåfaktorsautentisering?

När du loggar in på ditt konto måste du inte bara ange rätt lösenord, utan även ange en extra kod som tidigare genererats eller skickats till din enhet. Denna säkerhetsnivå gör att du kan hoppas att även om någon får lösenordet till ditt konto så kommer de inte att kunna komma in i profilen utan att ange en extra kod.

Tvåfaktorsautentisering har också ytterligare fördelar. Vid ett obehörigt försök att logga in på kontot får du ett meddelande och du kan omedelbart ändra lösenordet så att du inte behöver oroa dig för att någon ska få tag i dina personuppgifter. Dessutom låter den här metoden dig skydda dig även i händelse av en massiv lösenordsläcka när någon tjänst hackas. Angripare kommer inte att kunna kringgå tvåfaktorsautentisering.

Läs också: 5 enkla tips: hur man skapar och hanterar lösenord

Vad kan jag använda för tvåstegsverifiering?

För tvåfaktorsautentisering kan du använda:

- kod mottagen via e-post;

- telefonsamtal med bekräftelse;

- smartphone eller telefon - kod skickad i SMS;

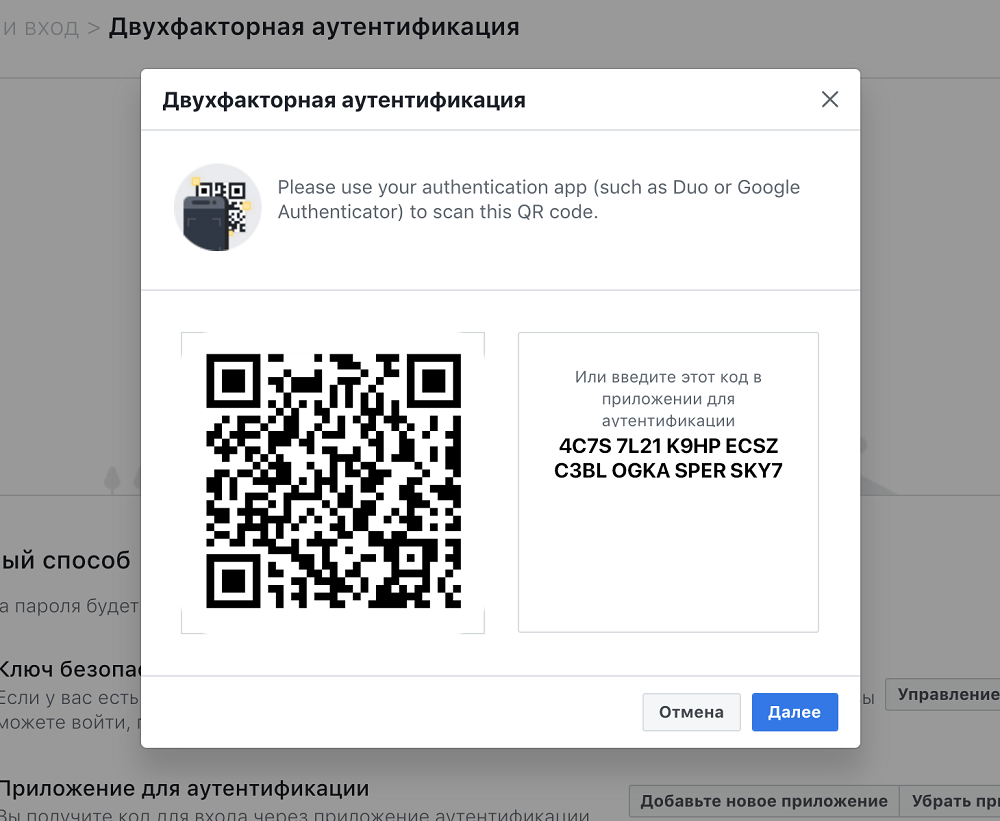

- smartphone eller surfplatta – nyckelgenereringsapplikationer som Google Authenticator och Microsoft Authenticator eller andra applikationer för mobilauktorisering, såsom bankers klientapplikationer;

- OTP-tokens (engångskoder);

- en fysisk säkerhetsnyckel (U2F-säkerhetsnyckel) ansluten till en USB-port (som en Yubico- eller HyperFIDO-säkerhetsnyckel).

Nu måste jag ange två lösenord varje gång?

Nej, du behöver inte göra detta varje gång. Du måste förstå att efter att ha loggat in på datorn kan du lägga till den i listan över betrodda enheter (till exempel om det är en hemdator). På så sätt, efter framgångsrik tvåstegsverifiering, kommer du att kunna logga in som vanligt med ditt lösenord.

Men varför behöver jag det om jag inte lagrar viktig data i e-post eller i molntjänster?

Du måste vara medveten om riskerna med att hacka ditt e-postkonto, nätverksenheter, Google-tjänster eller sociala nätverk som t.ex. Facebook, Instagram, Twitter eller andra.

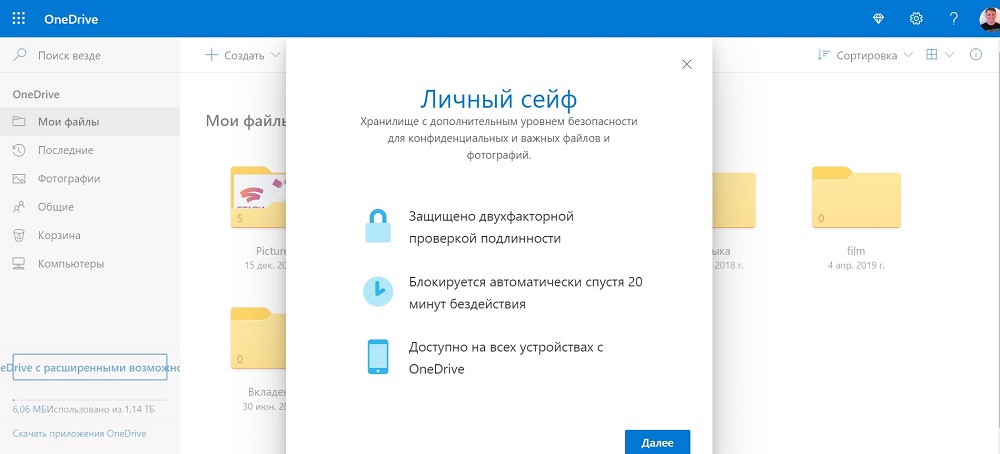

Låt oss vara ärliga. Har du någonsin laddat upp elektroniska dokument eller en skärmdump av en viktig korrespondens, skattedeklaration eller till och med en kopia av ditt pass eller identitetskort till molntjänster? Om svaret är nej räcker data som webbtjänster innehåller för att stjäla din digitala identitet och använda den i själviska syften.

Data som du en gång skickade via e-post kan fortfarande finnas i din inkorg eller mappen Skickade objekt. En tjuv kan till och med använda uppgifterna för att ta ett lån med hjälp av dina passuppgifter. Och detta är bara toppen av ett isberg, vilket kan leda till många obehagliga situationer som kan kosta dig dyrt. E-posthackning är inte en trivial sak och kan inte underskattas.

Till personer som bedriver sin affärsverksamhet med hjälp av Googles verktyg, Microsoft abo Facebook, ett annat problem hotar: förlusten av åtkomst till kontot och läckage av personuppgifter kan vara en tragisk händelse för företaget. Detta är redan mycket värre när det gäller ekonomiska konsekvenser än förlusten av privata personuppgifter.

Förlust av konton Steam, Origin, Epic (som nyligen började kräva en tvåstegsinloggning för att ta emot gratisspel), konton på det personliga kontot hos din leverantör eller mobiloperatör kan också förvandlas till obehagliga konsekvenser och en betydande förlust för många användare.

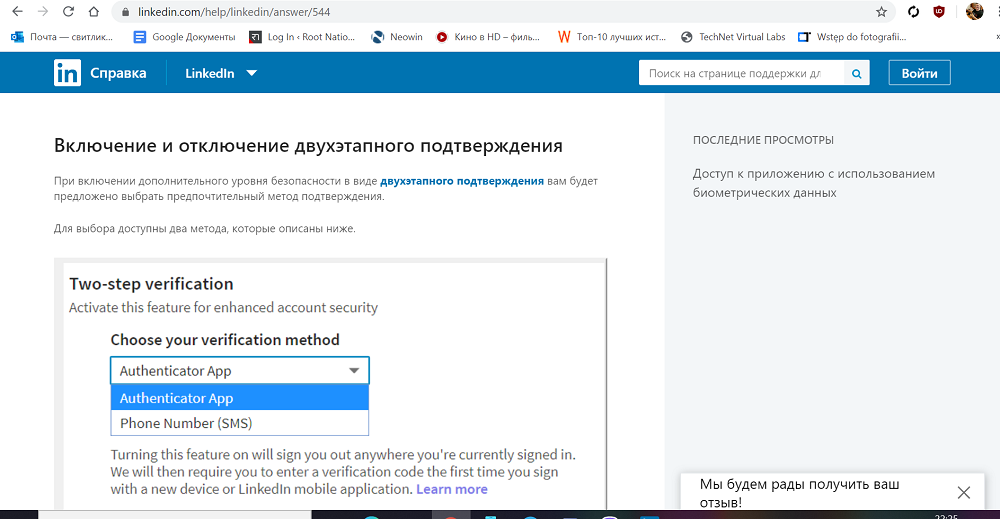

Hur aktiverar man tvåfaktorsautentisering?

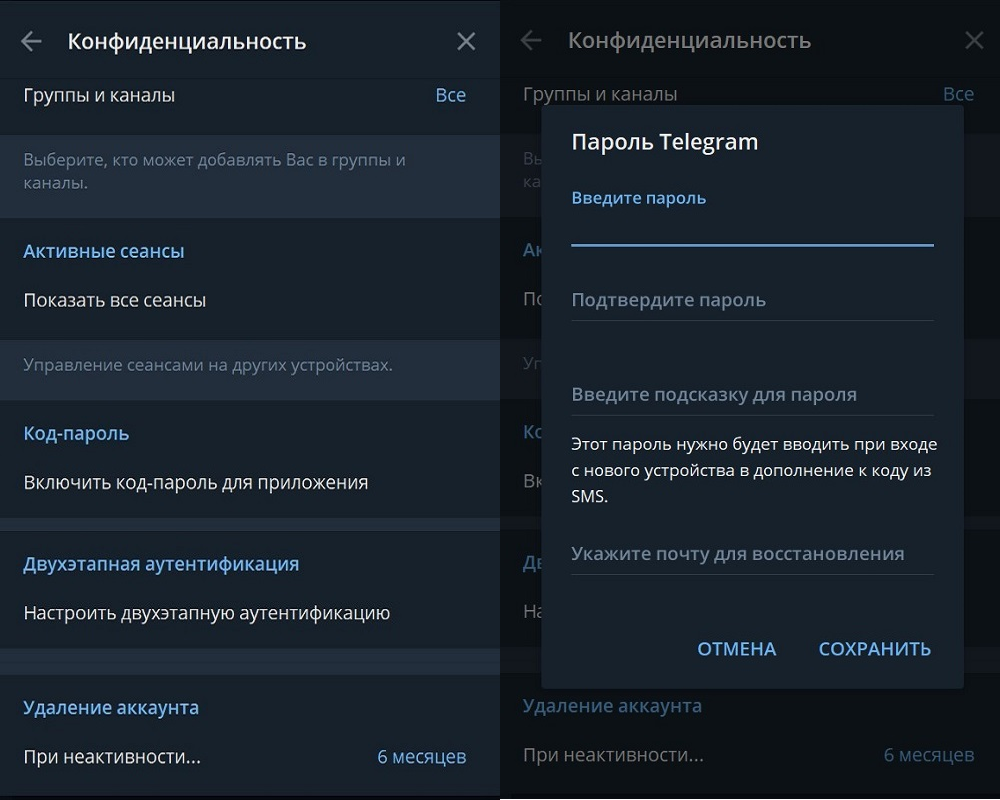

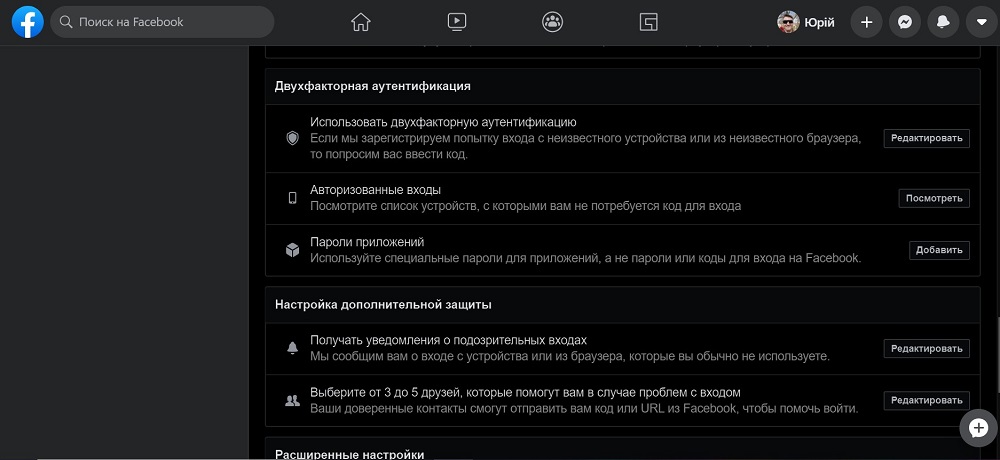

Allt du behöver göra är att aktivera tvåfaktorsautentiseringsfunktionen i inställningarna för en viss applikation, webbplats eller webbtjänst. Systemet självt kommer att föreslå nödvändiga åtgärder och utfärda reservkoder för åtkomst till kontot vid behov. Spara dem på ett säkert ställe, helst i fysisk form (skriv ut eller spara till en fil på ett externt medium).

Om tjänsten ger tvåstegsverifiering kommer det definitivt att finnas alternativ för att skicka SMS-koder till ett telefonnummer eller bekräftelse med en applikation (eller en kodgenerator). Vissa tjänster tillåter också tvåfaktorsautentisering med en fysisk FIDO U2F-nyckel.

När jag konfigurerade mitt konto angav jag ett telefonnummer för att återställa mitt lösenord, är detta tvåfaktorsautentisering?

Tyvärr inte. Med möjligheten att återställa ett lösenord genom att lägga till ett telefonnummer kommer du att kunna återställa ett konto (som någon hackat och ändrat ditt lösenord), men det hjälper dig inte att undvika en dataläcka.

Ska jag använda den här metoden för personlig identifiering, eller är det bättre att byta till den allt mer populära inloggningen utan lösenord?

Med lösenordslös inloggning menar vi att logga in med biometri, som att använda Windows Hello eller fysiska nycklar som är kompatibla med FIDO2-standarden. Fysiska FIDO2-nycklar är verkligen värda att överväga, men vi skulle inte använda enbart biometrisk inloggning utan ytterligare skydd. Biometrisk data kan också läcka online.

Läs också: Vad är Wi-Fi 6 och hur är det bättre än tidigare standarder

Hittills är den enklaste, mest effektiva och billigaste metoden en tvåstegsverifiering. Även det enklaste SMS-skyddet ger dig mer säkerhet än att logga in med bara ett lösenord. Appar som Google Authenticator är mer pålitliga och säkra.

Tja, för företagsanvändare som har många företagshemligheter är det bäst att använda fysiska U2F-nycklar. Men var beredd på det faktum att även om de är billiga, måste du bära dem med dig hela tiden (vanligtvis finns nycklarna i form av små USB-minnen). Men sådana säkerhetsnycklar ger ett mer tillförlitligt skydd än vanliga lösenord.

Kommer jag att känna mig helt säker med tvåstegsinloggning?

Denna metod kommer att avsevärt öka din säkerhet, men inte alla dess alternativ kan anses vara 100% säkra. Tvåstegsinloggning är bara en av många digitala säkerhetsutmaningar, som även inkluderar kryptering av nätverkstrafik och antispårningsskydd (VPN), mediakryptering eller helt enkelt förstå hot som t.ex. nätfiske.

Läs också: Hur man känner igen nätfiske och hur man motstår det

När du använder tvåfaktorsautentisering bör du naturligtvis också komma ihåg att du bör vara uppmärksam och uppmärksam på Internet, använda komplexa lösenord och inte ladda ner eller öppna okända filer och bilagor. Kom ihåg att angripare försöker göra det bästa av mänskliga svagheter. Att använda tvåfaktorsautentisering hjälper till att skydda dina personuppgifter, affärshemligheter och pengar så mycket som möjligt.

Läs också: Mobil Google Chrome på steroider: aktivera 5 dolda funktioner